MEMEDIA SS25

01. INTRO

2025-04-15Lecturer: Kim Albrecht

Summer 2025

Projekte

Surveillance Art & Design

Self-Surveillance

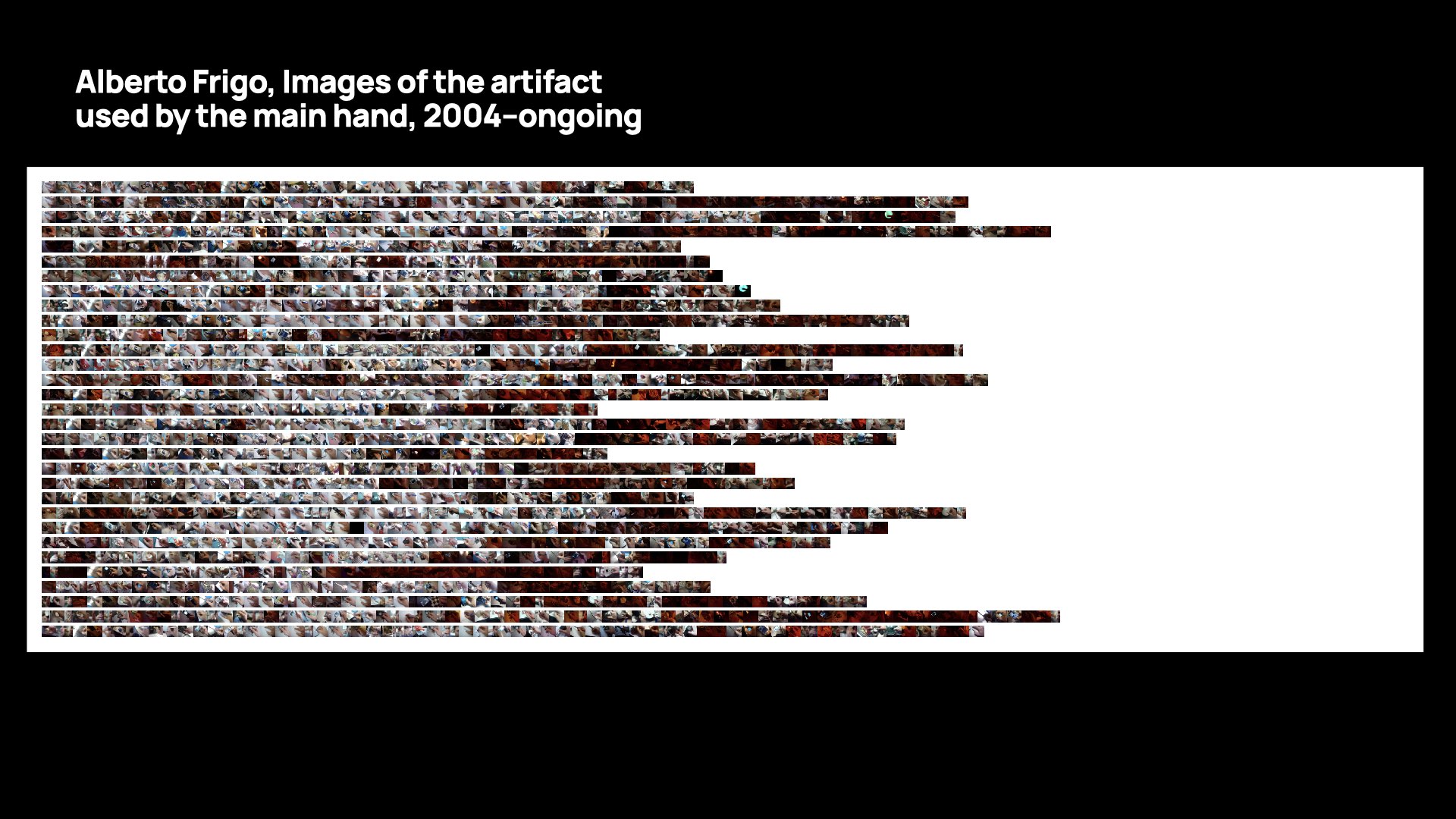

Alberto Frigo, Images of the artifact used by the main hand, 2004–ongoing

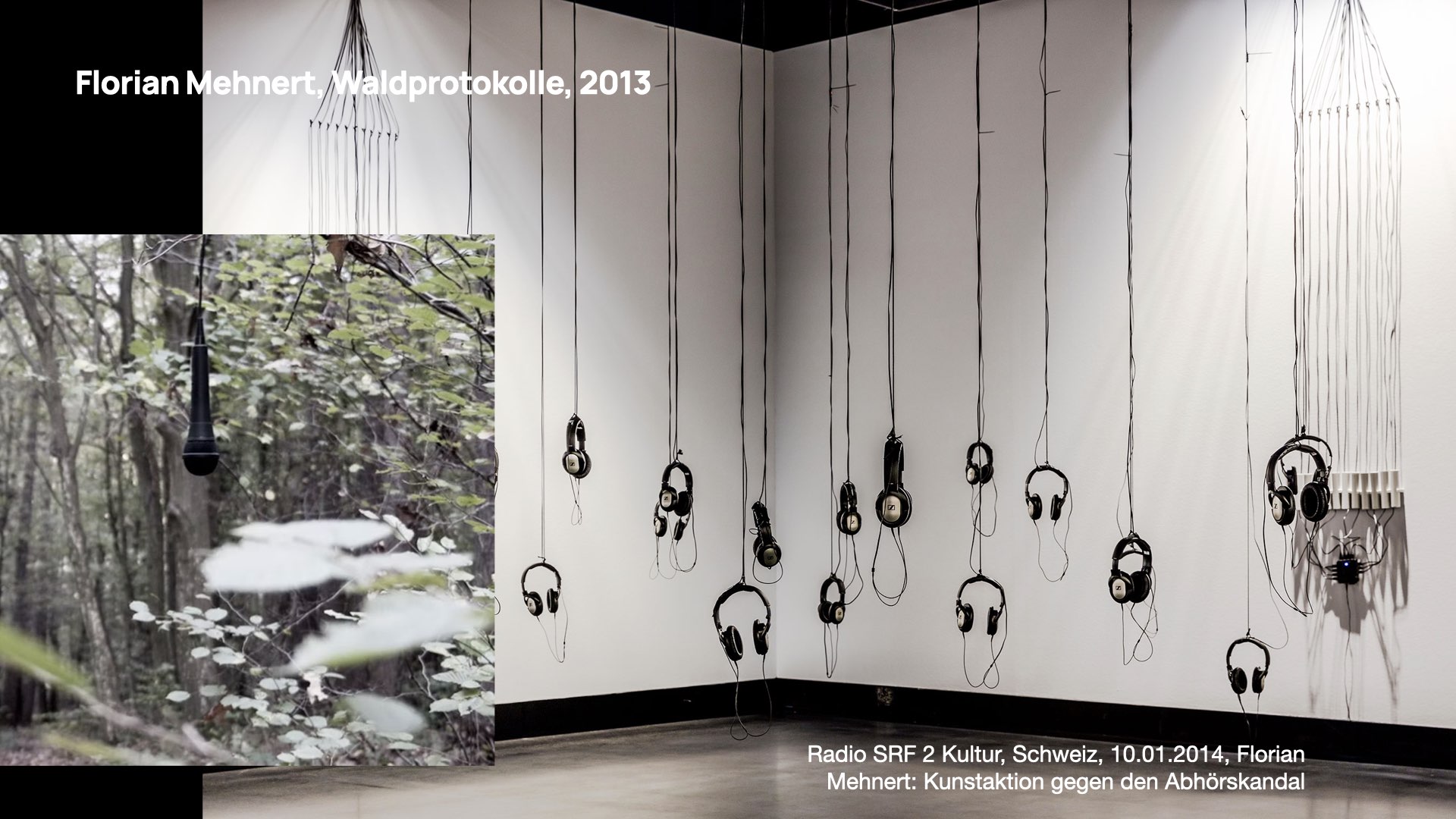

Florian Mehnert: Waldprotokolle, 2013

Hasan Elahi, Tracking Transience, 2002

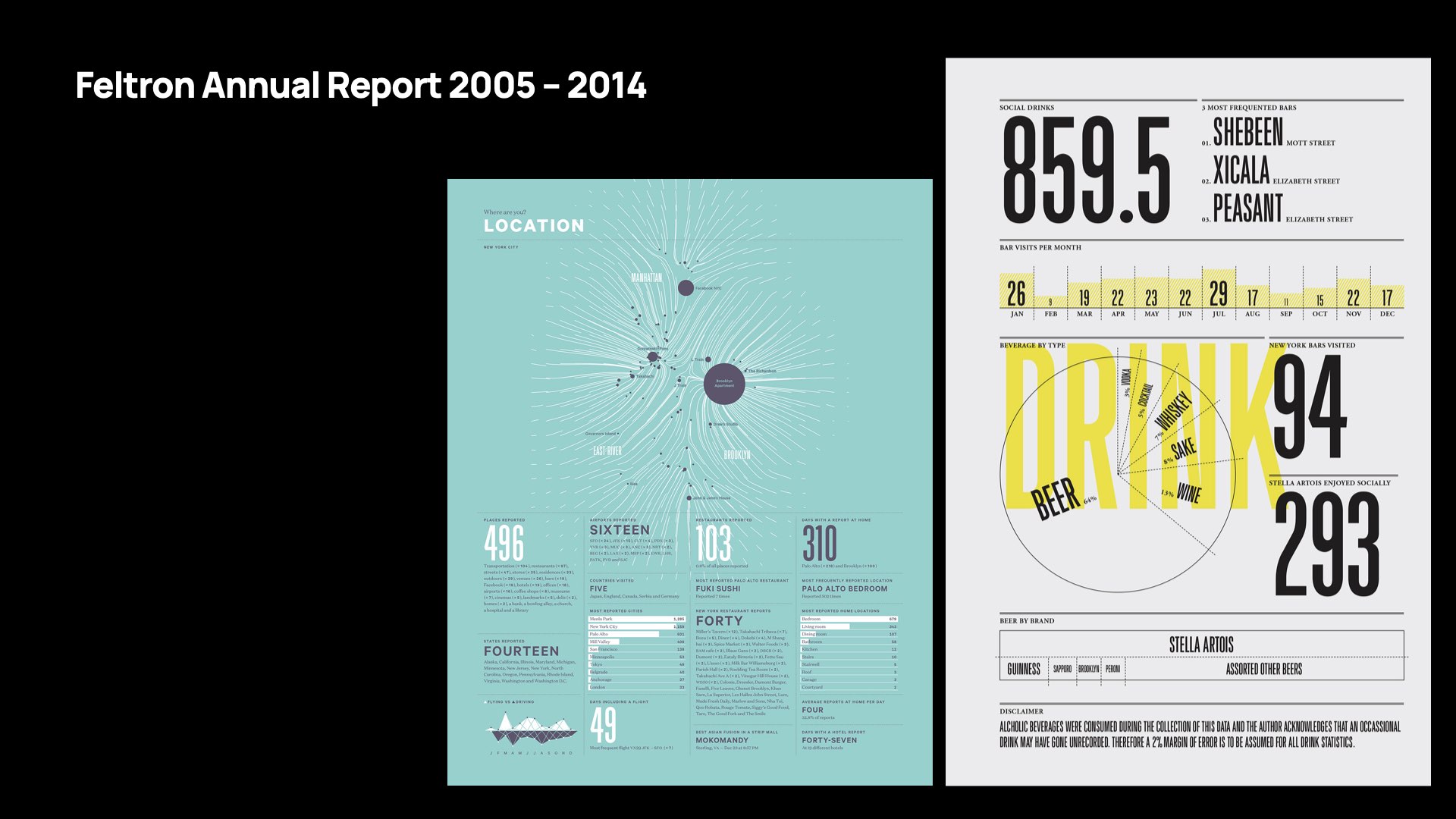

Nicholas Felton, Feltron Annual Reports, 2005 - 2014

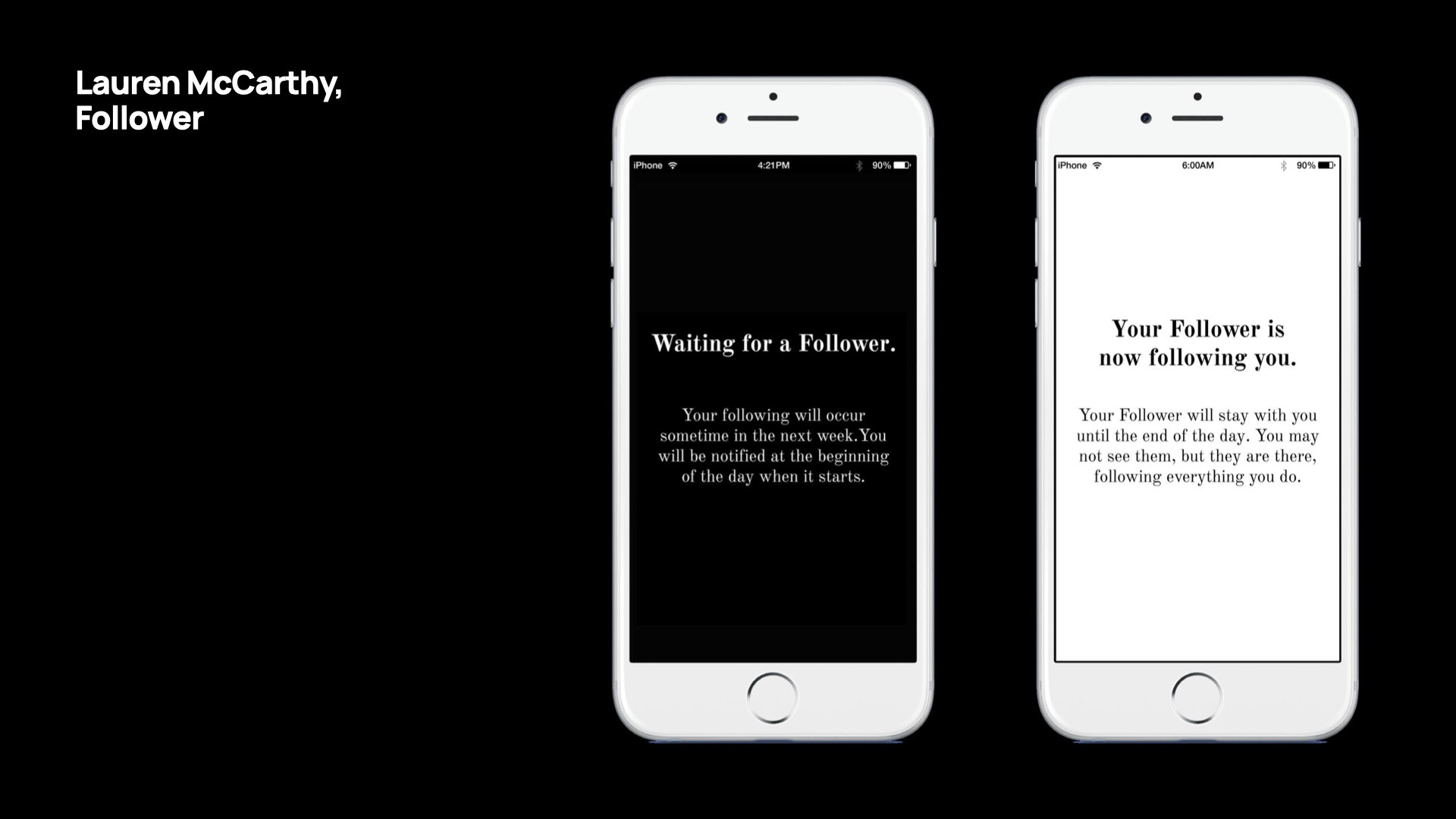

Dries Depoorter: The Follower, 2023-2025

Surveillance Aesthetics

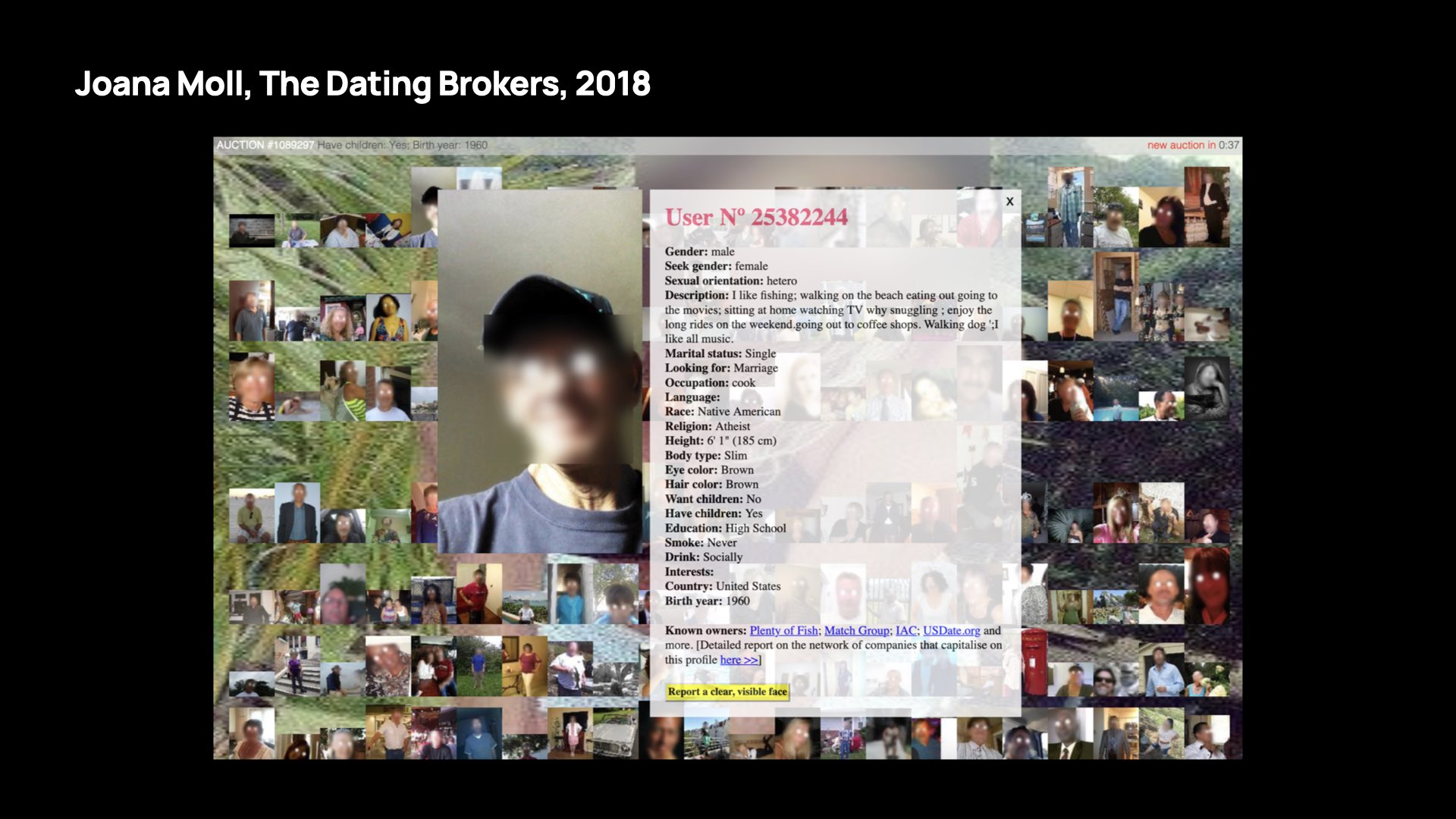

Website: Joana Moll in collaboration with Tactical Tech, The Dating Brokers: An autopsy of online love, 2018

The Hidden Life of an Amazon User, Joana Moll

Browser Add-On: Jasmine Guffond, Listening Back

Talk: https://media.ccc.de/v/36c3-10855-listening_back_browser_add-on_tranlates_cookies_into_sound

Infrastructures of Surveillance

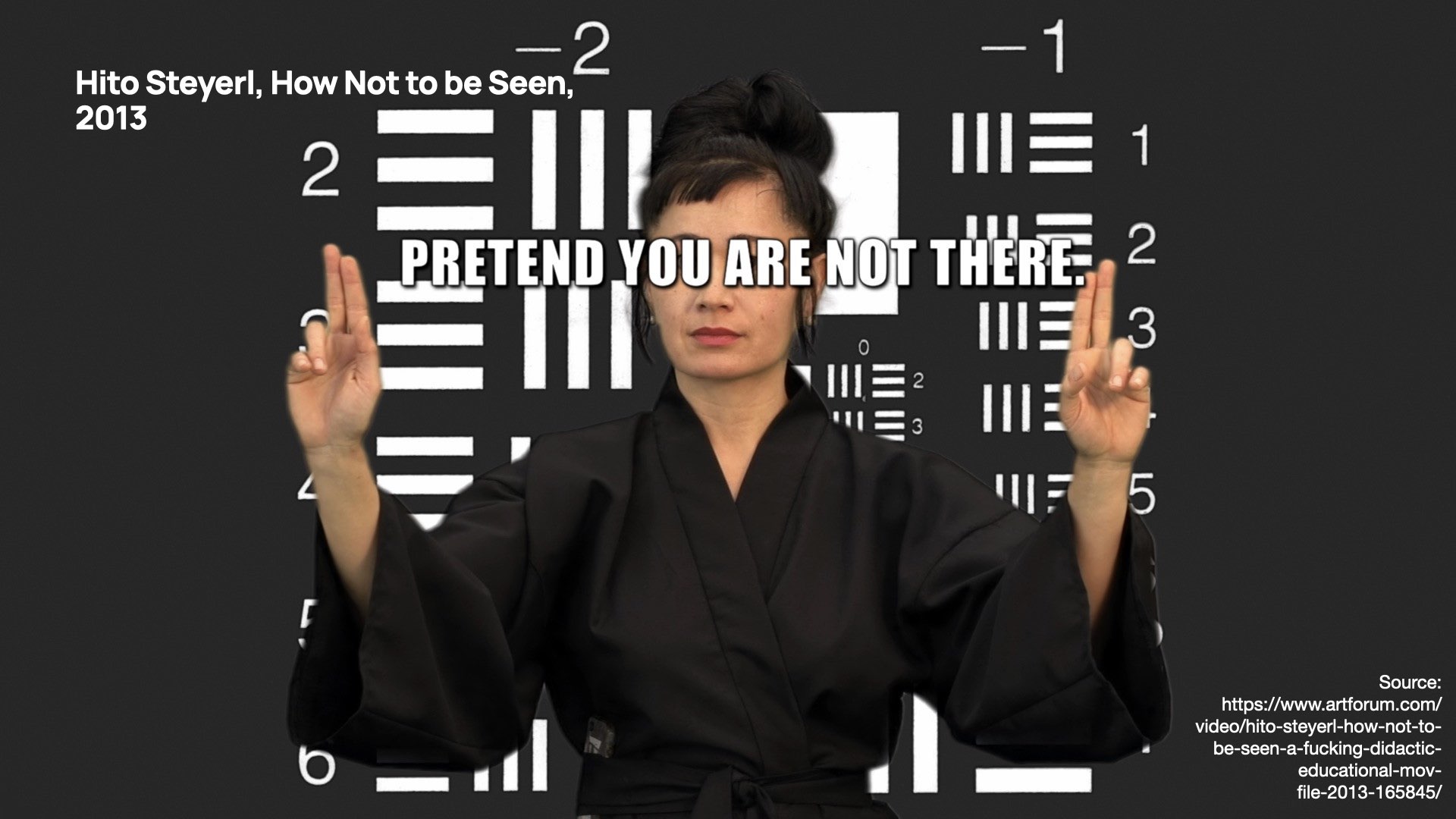

Video Installation: Hito Steyerl, How Not to be Seen: A Fucking Didactic Educational .MOV File, 2013

Manipulating Data: Tega Brain & Surya Mattu, Unfit Bits, 2015

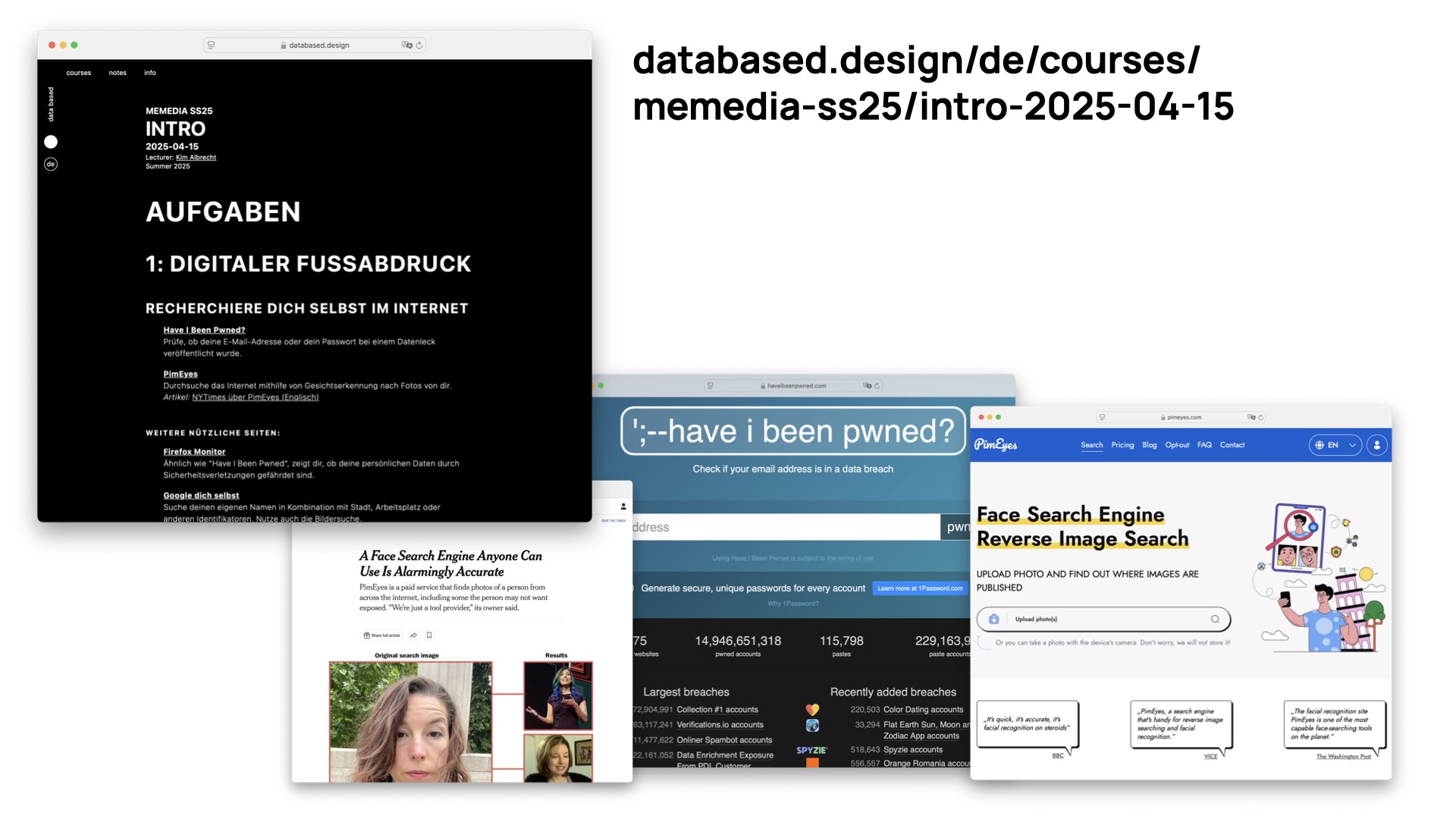

Aufgaben

1: Digitaler Fußabdruck

Recherchiere dich selbst im Internet

Have I Been Pwned?

Prüfe, ob deine E-Mail-Adresse oder dein Passwort bei einem Datenleck veröffentlicht wurde.

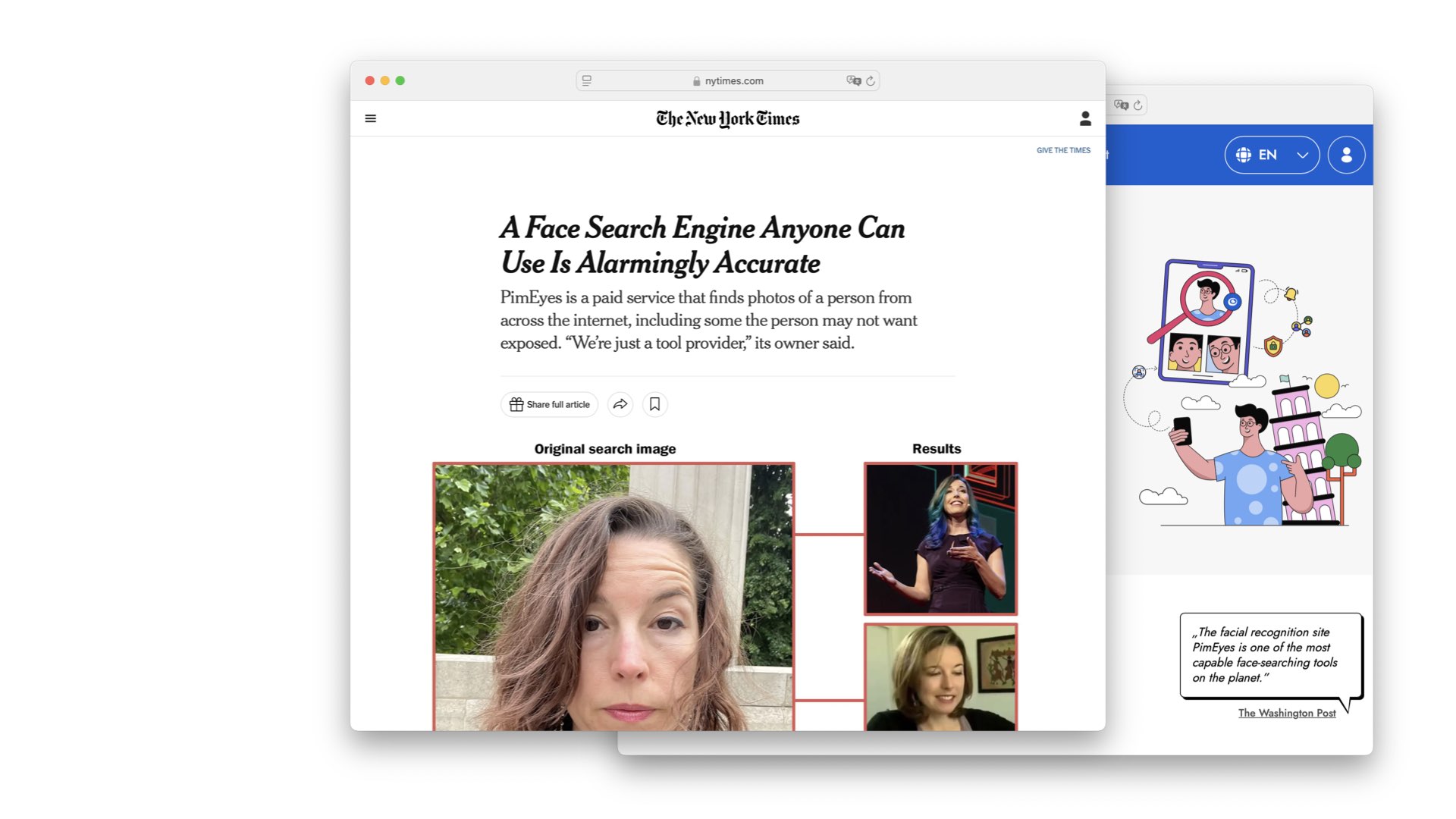

PimEyes

Durchsuche das Internet mithilfe von Gesichtserkennung nach Fotos von dir.

Artikel: NYTimes über PimEyes (Englisch)

Weitere nützliche Seiten:

Firefox Monitor

Ähnlich wie "Have I Been Pwned", zeigt dir, ob deine persönlichen Daten durch Sicherheitsverletzungen gefährdet sind.

Google dich selbst

Suche deinen eigenen Namen in Kombination mit Stadt, Arbeitsplatz oder anderen Identifikatoren. Nutze auch die Bildersuche.

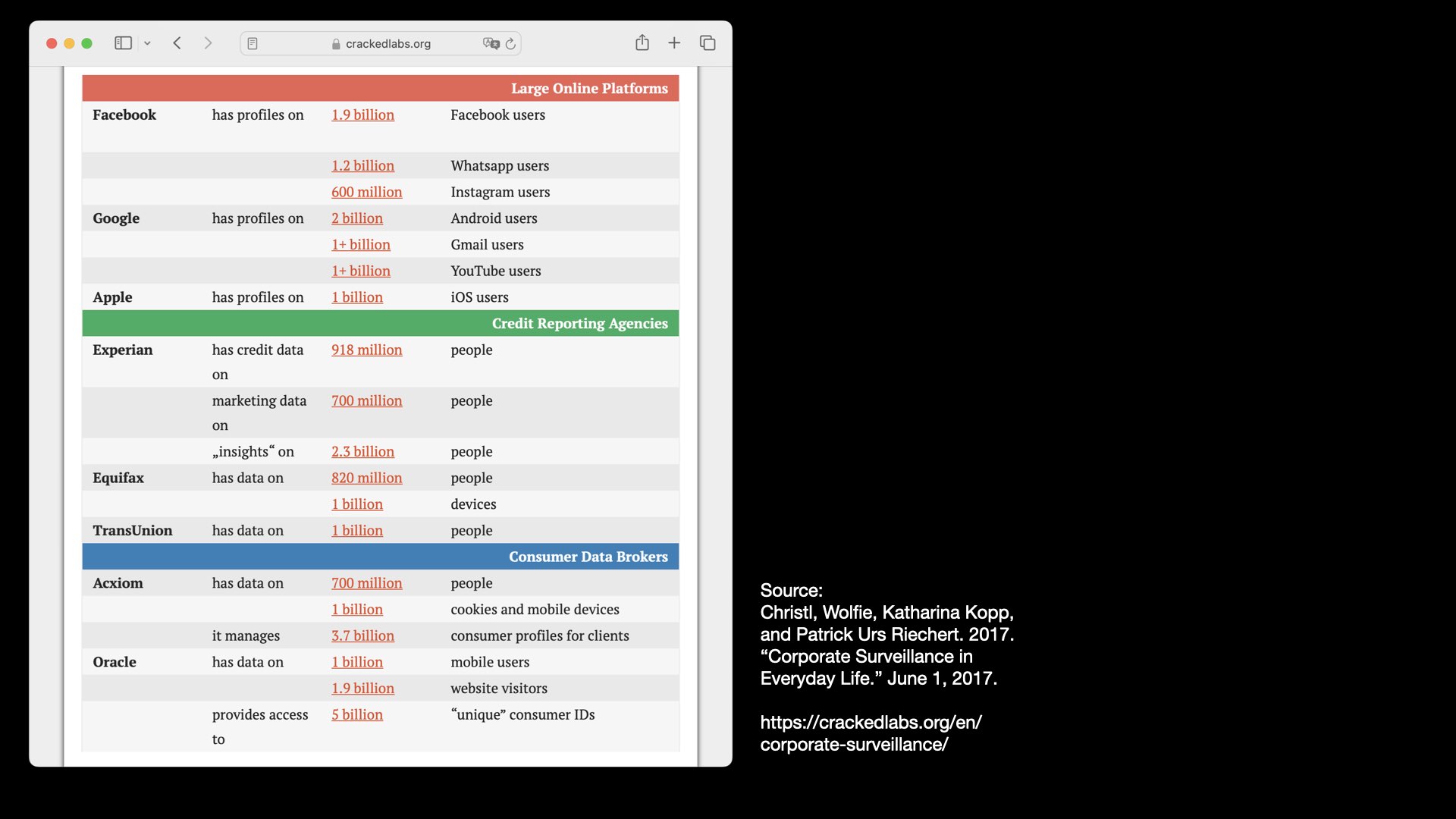

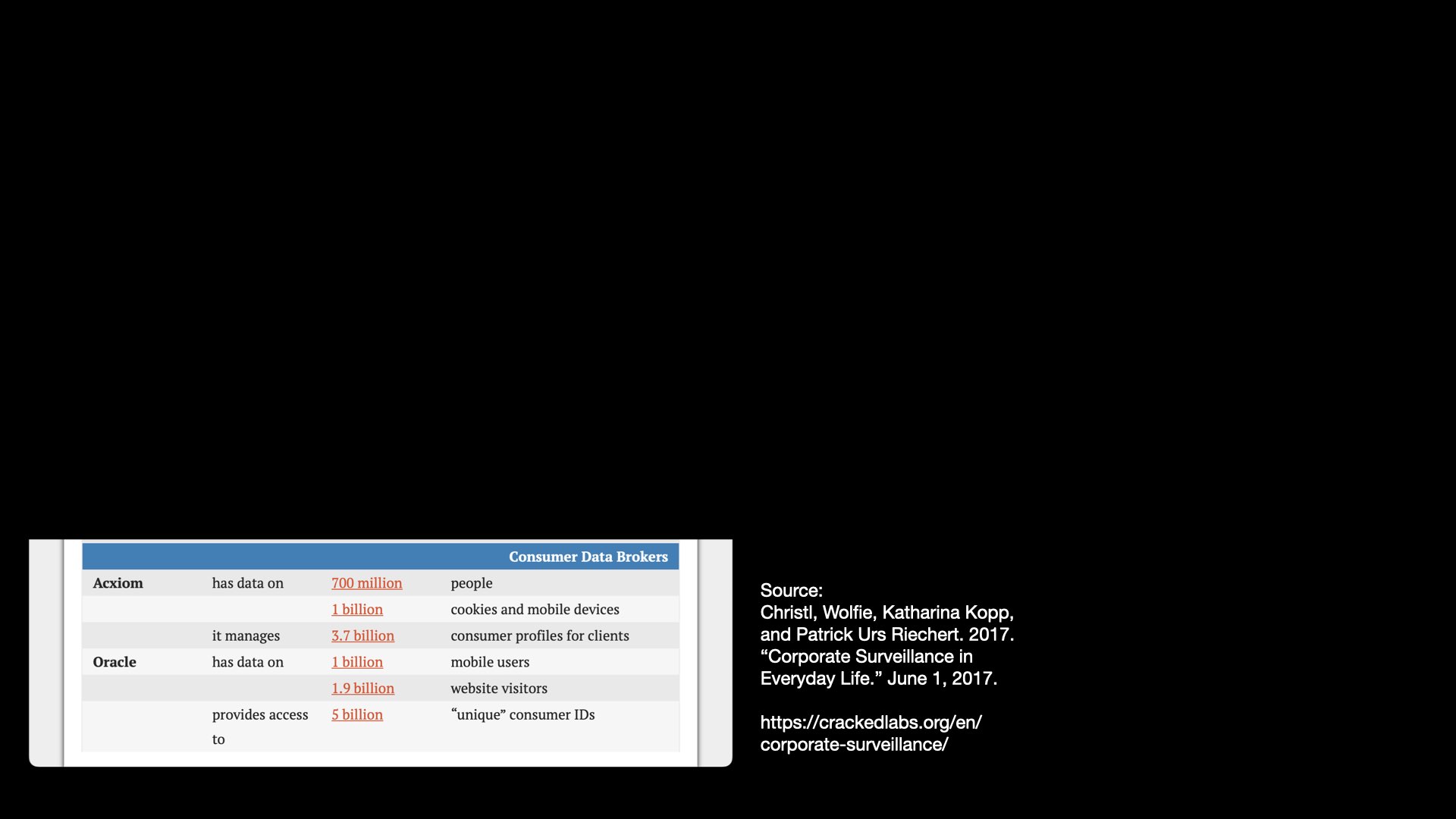

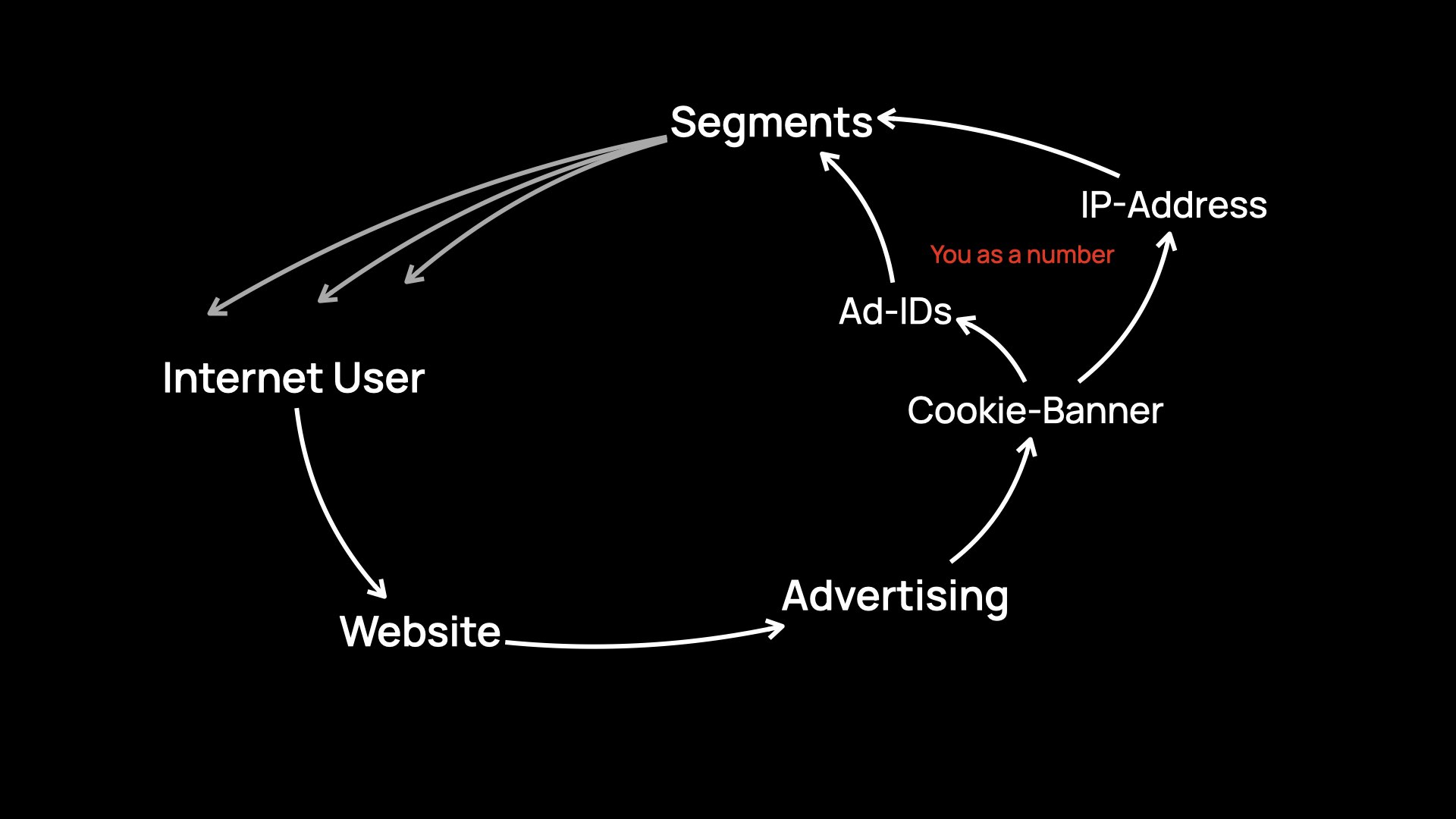

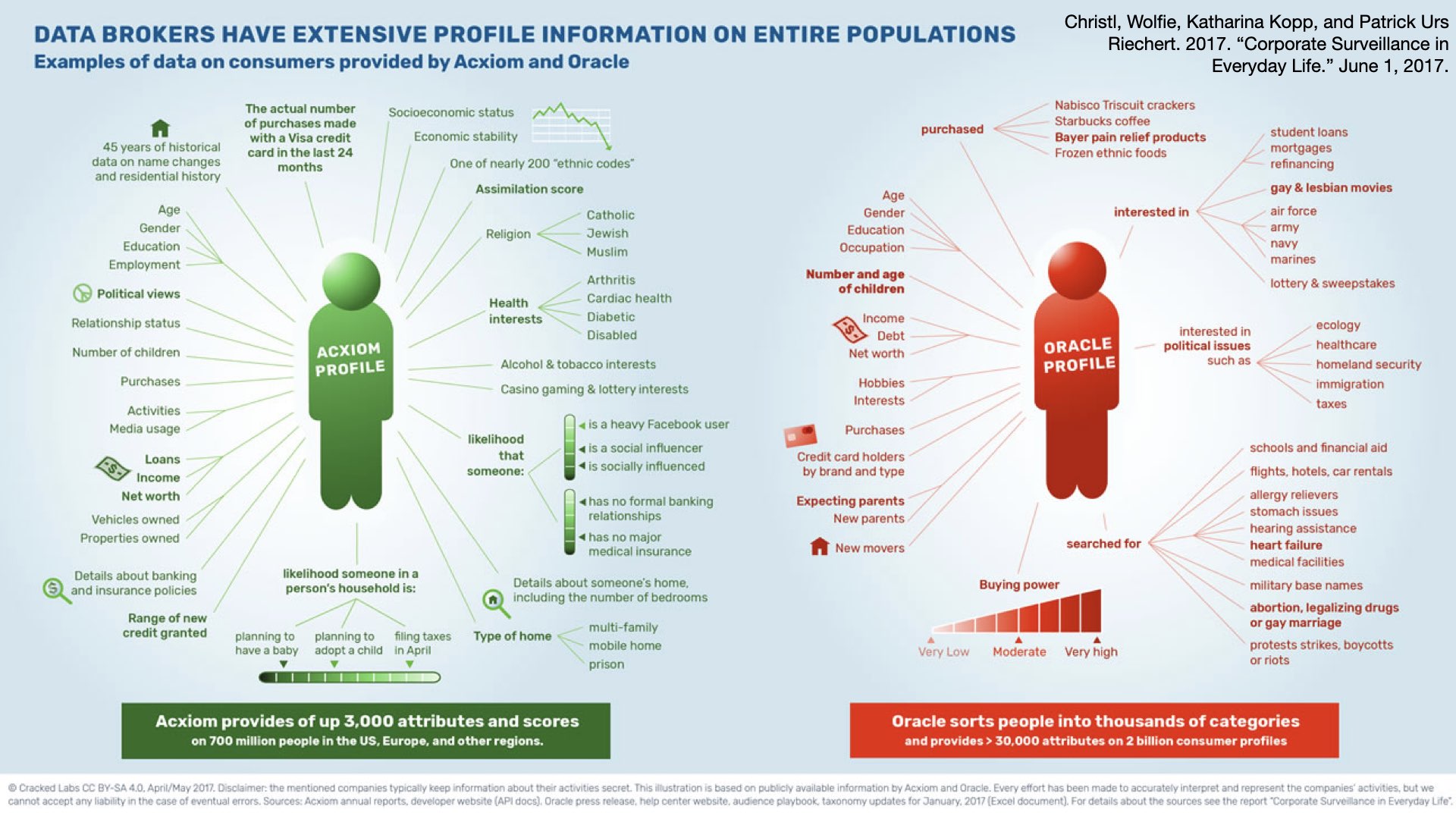

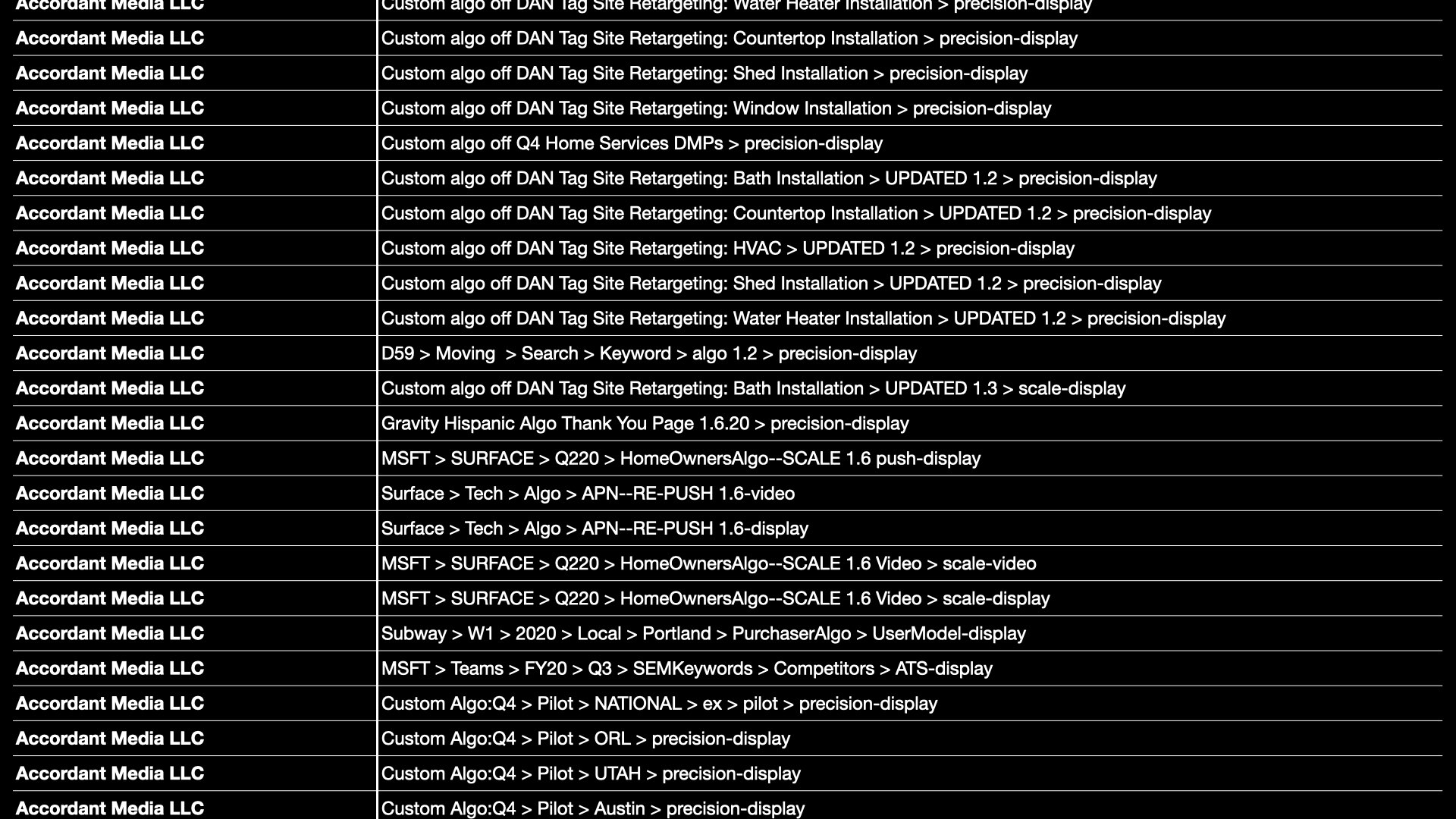

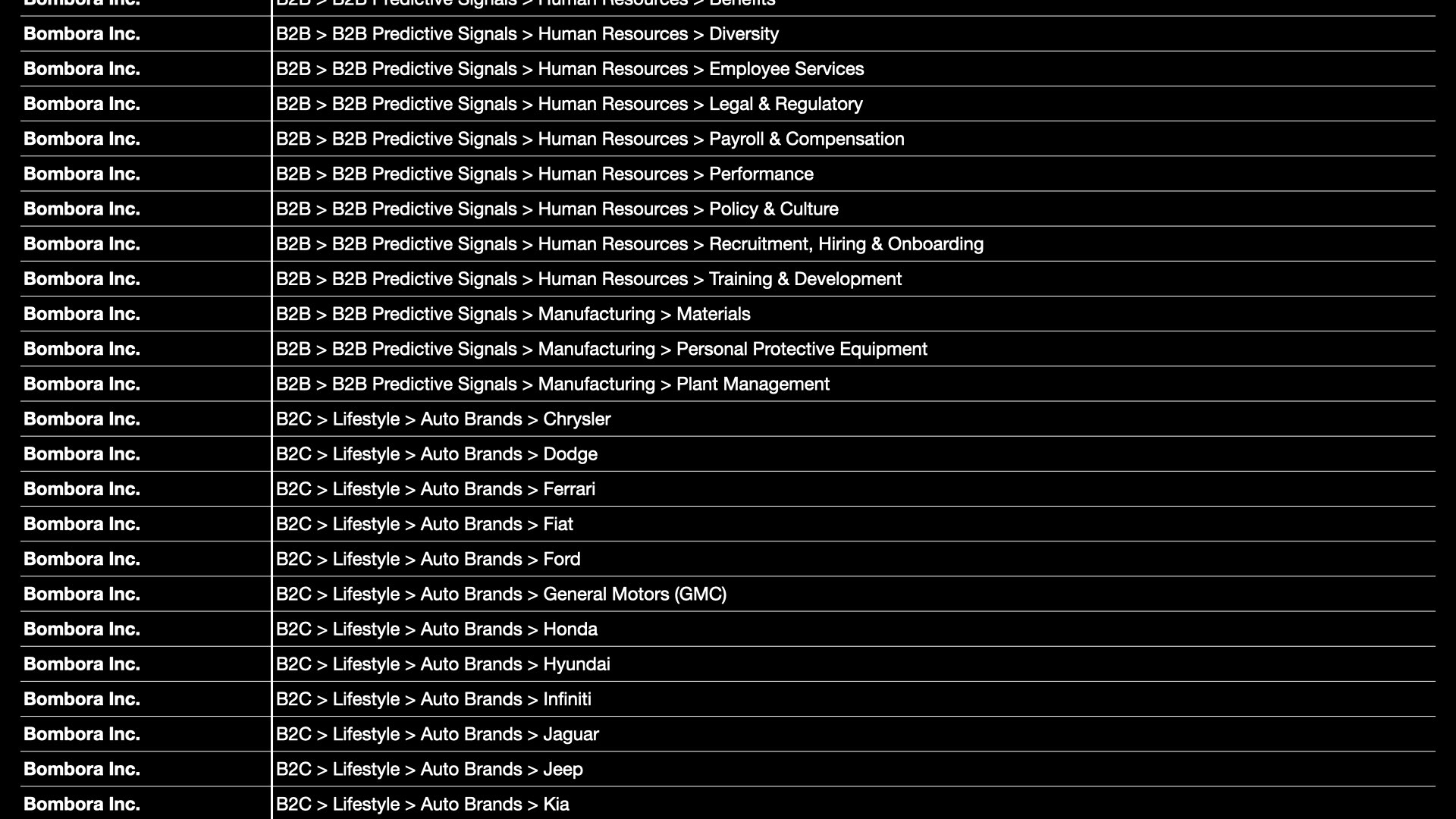

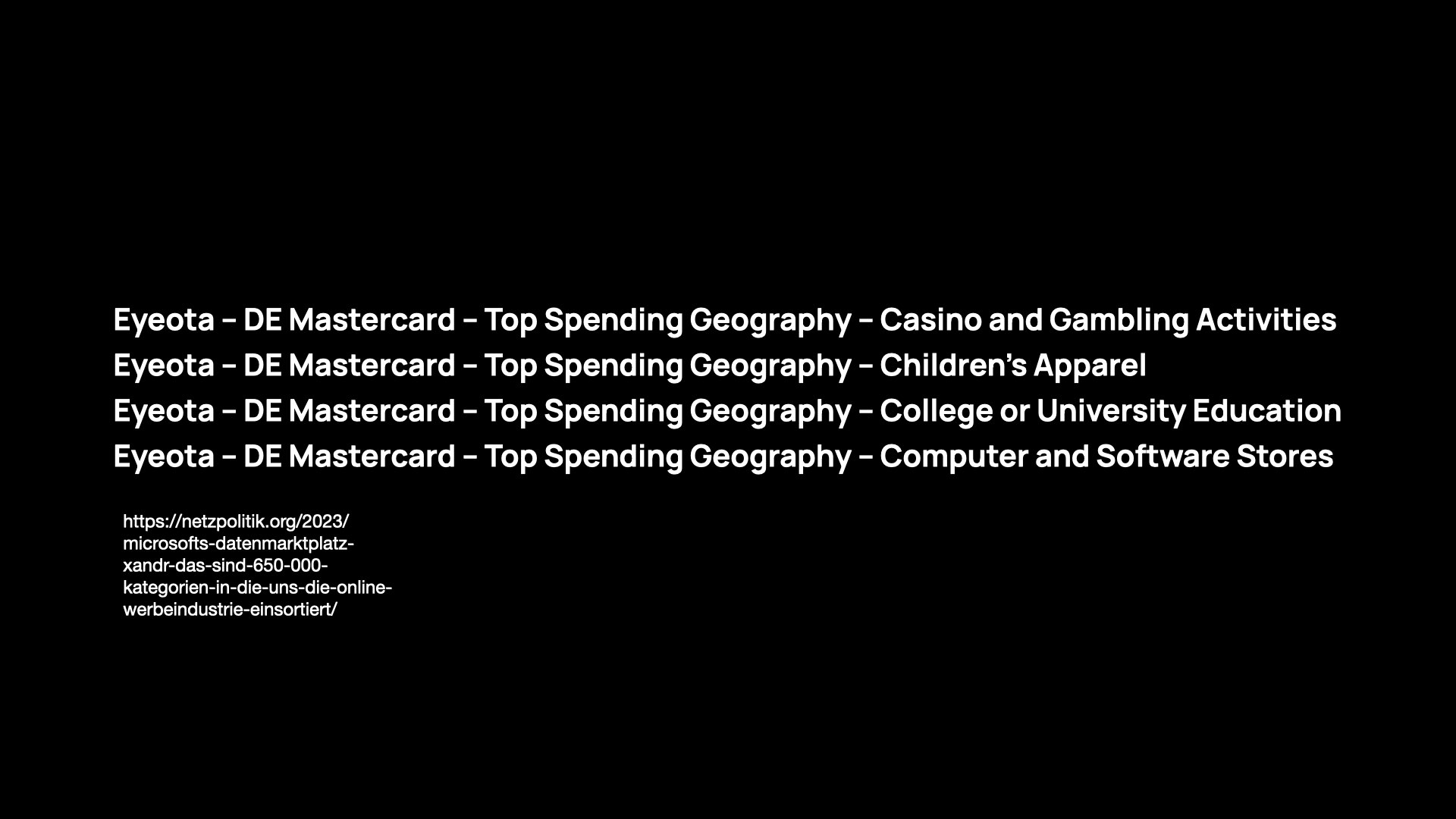

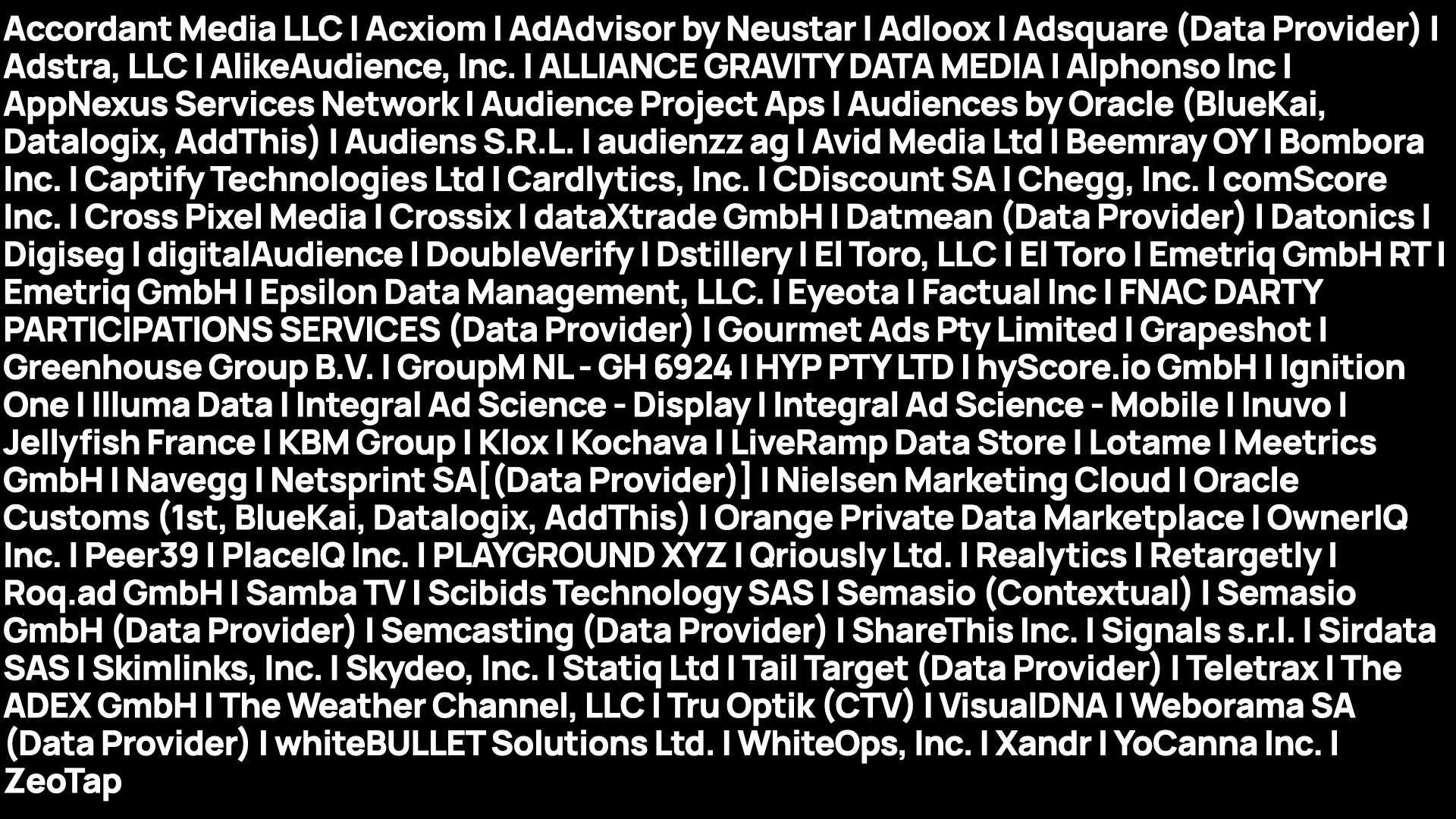

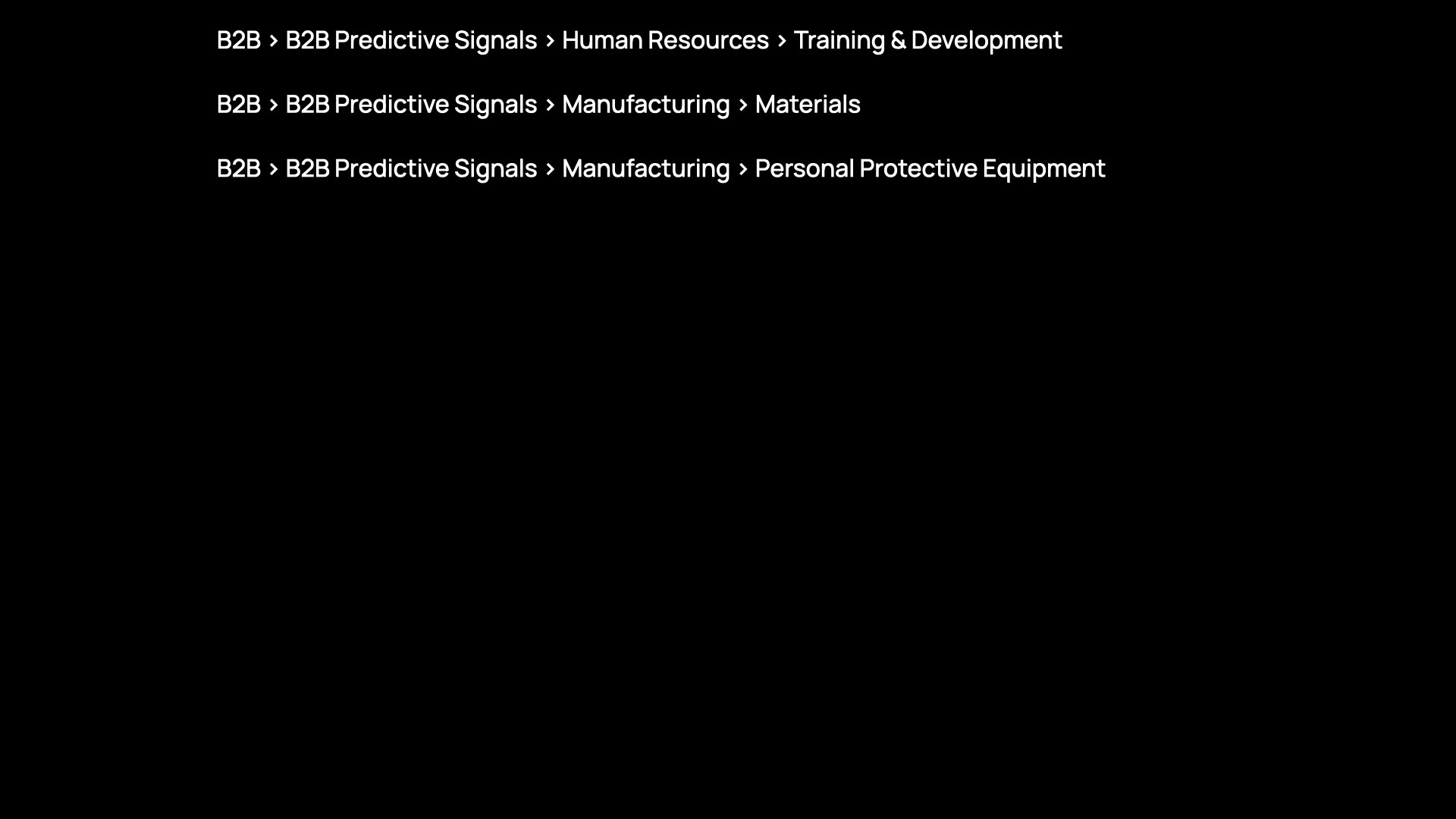

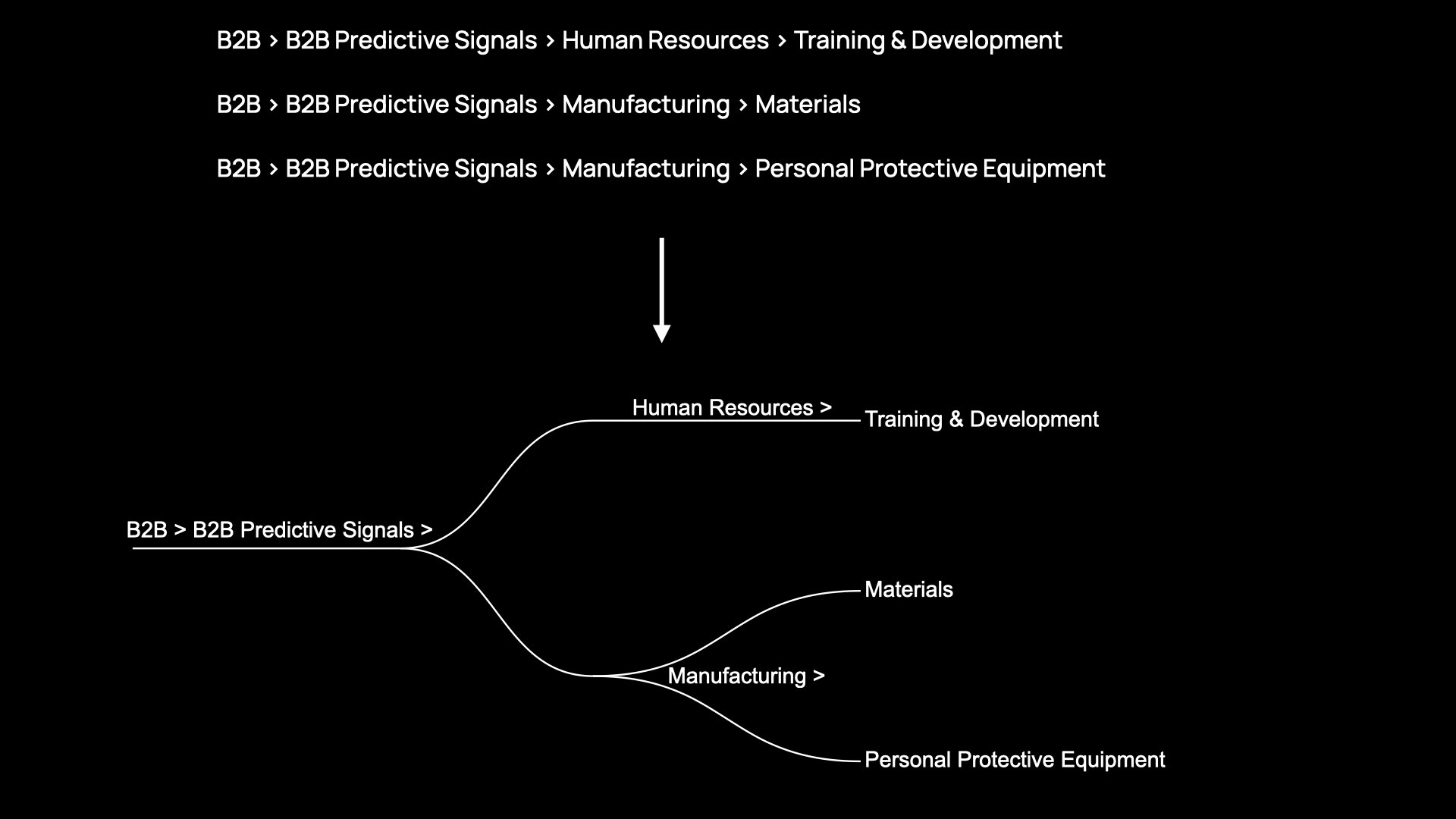

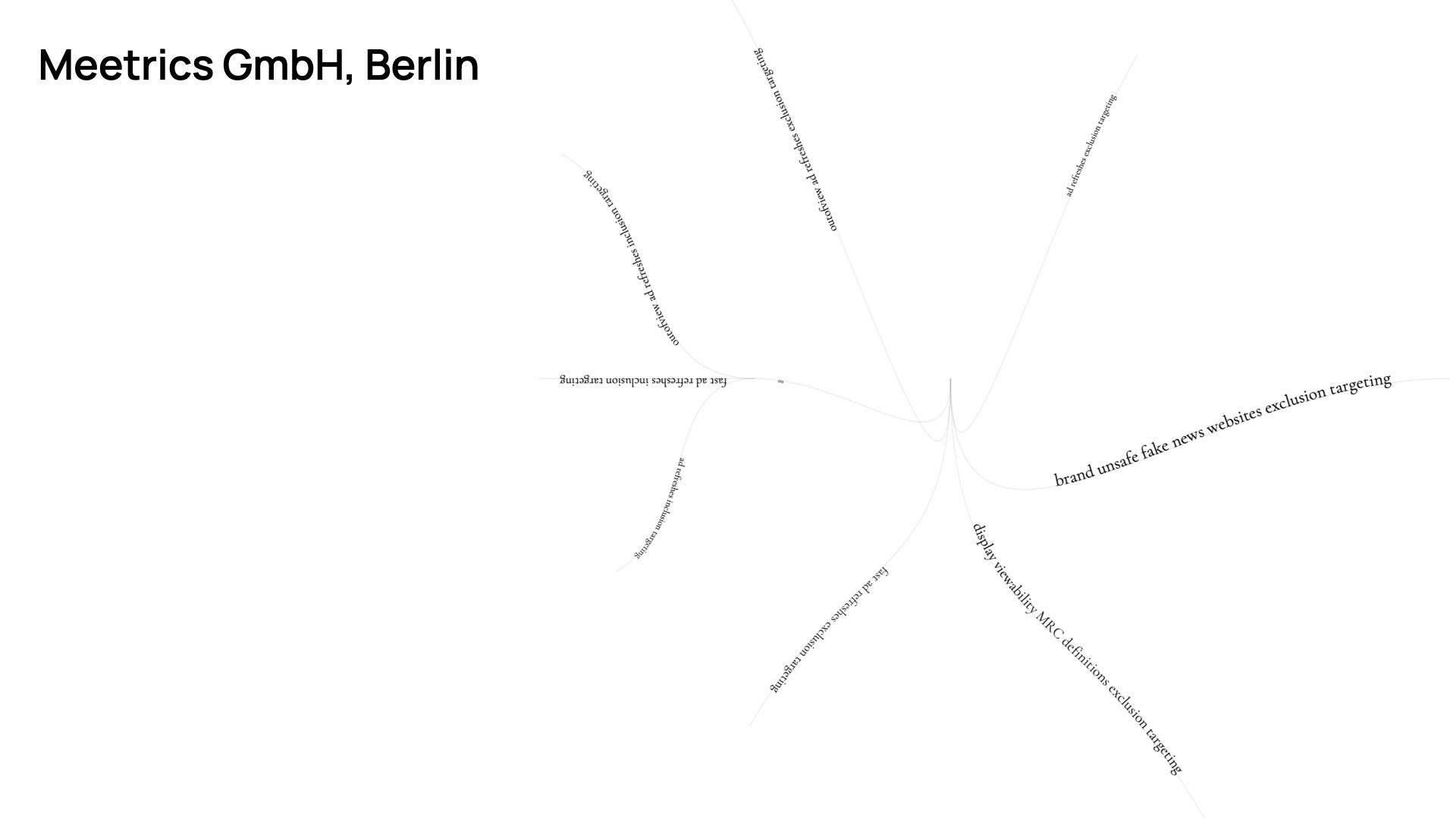

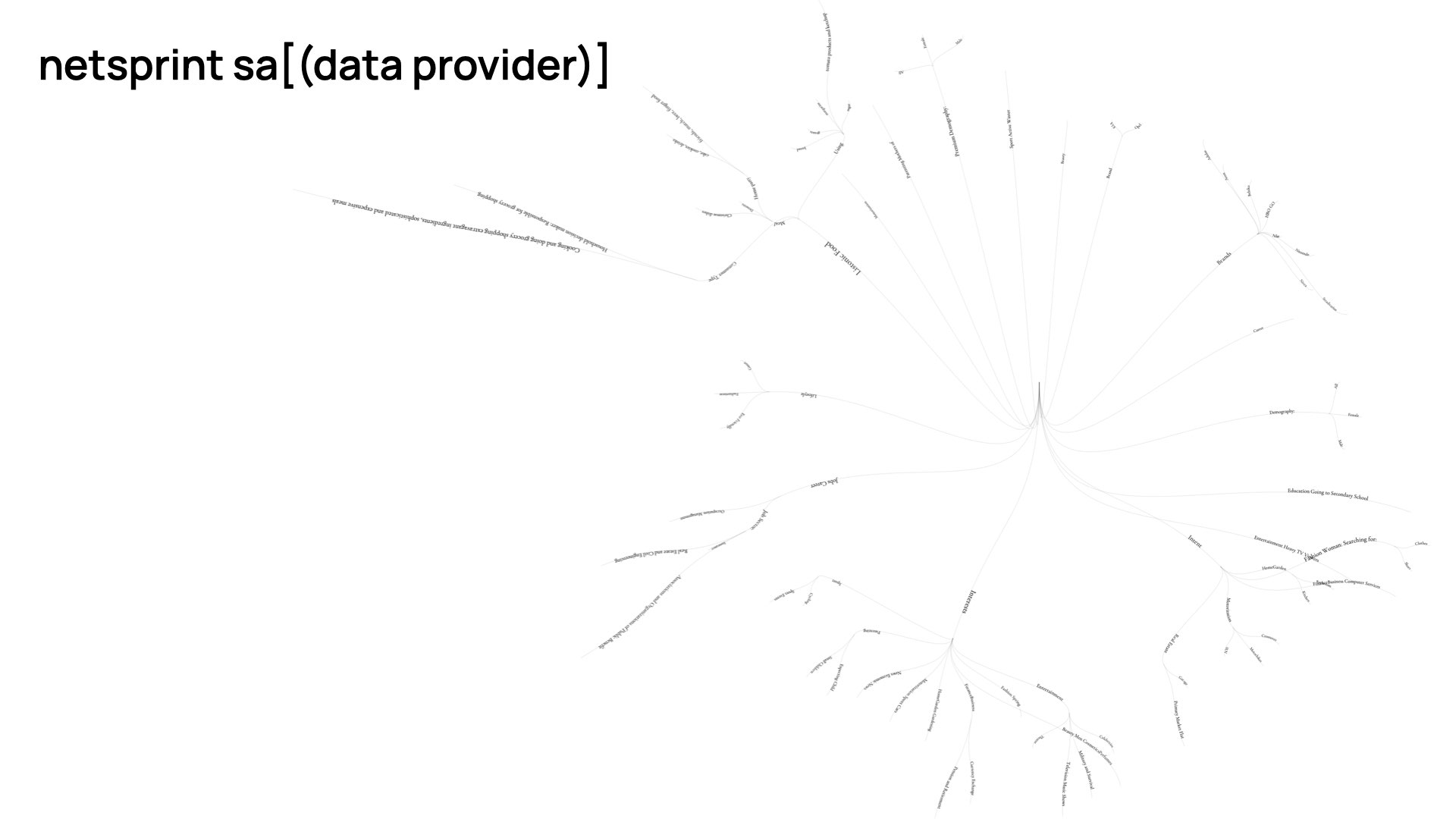

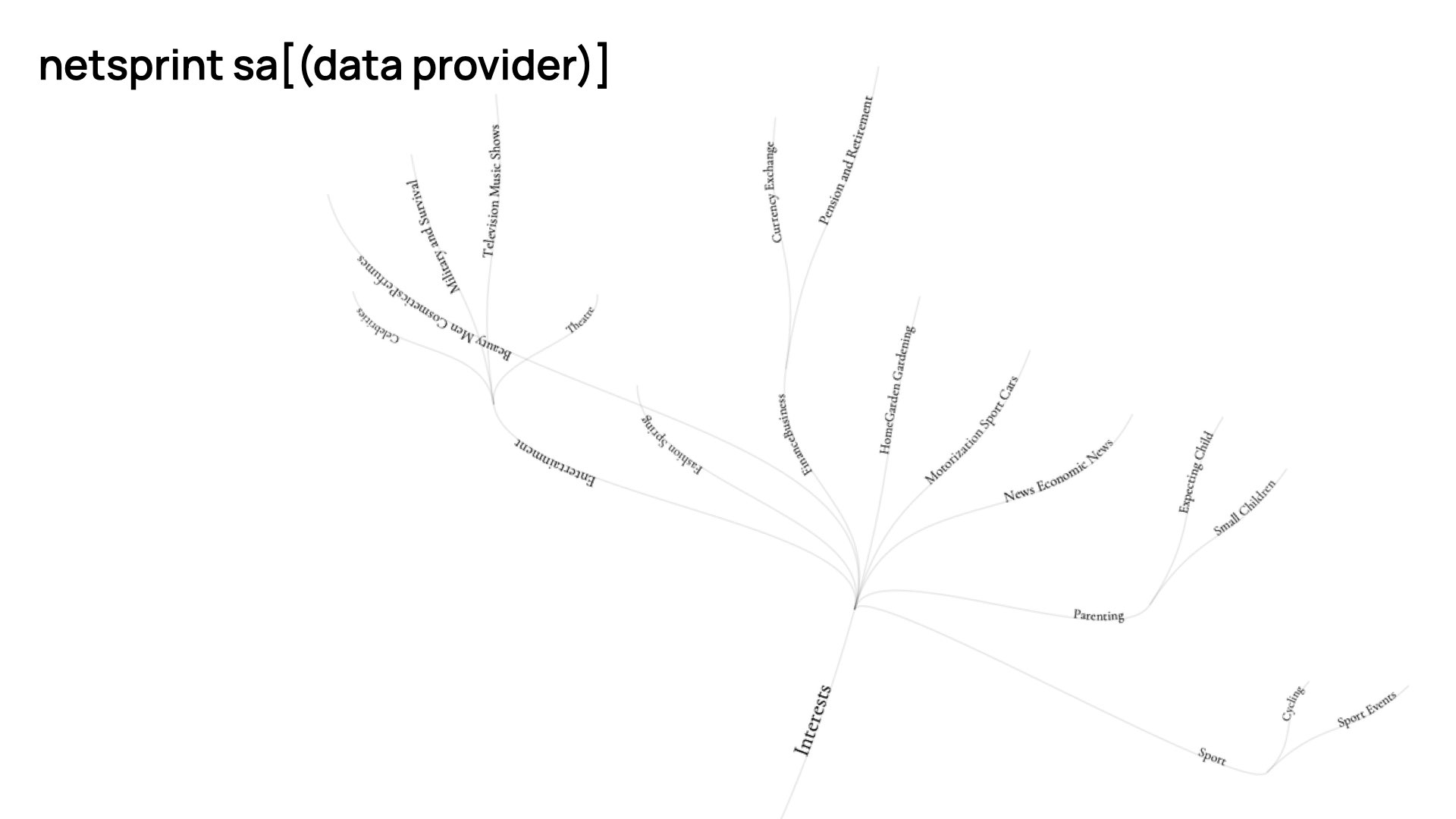

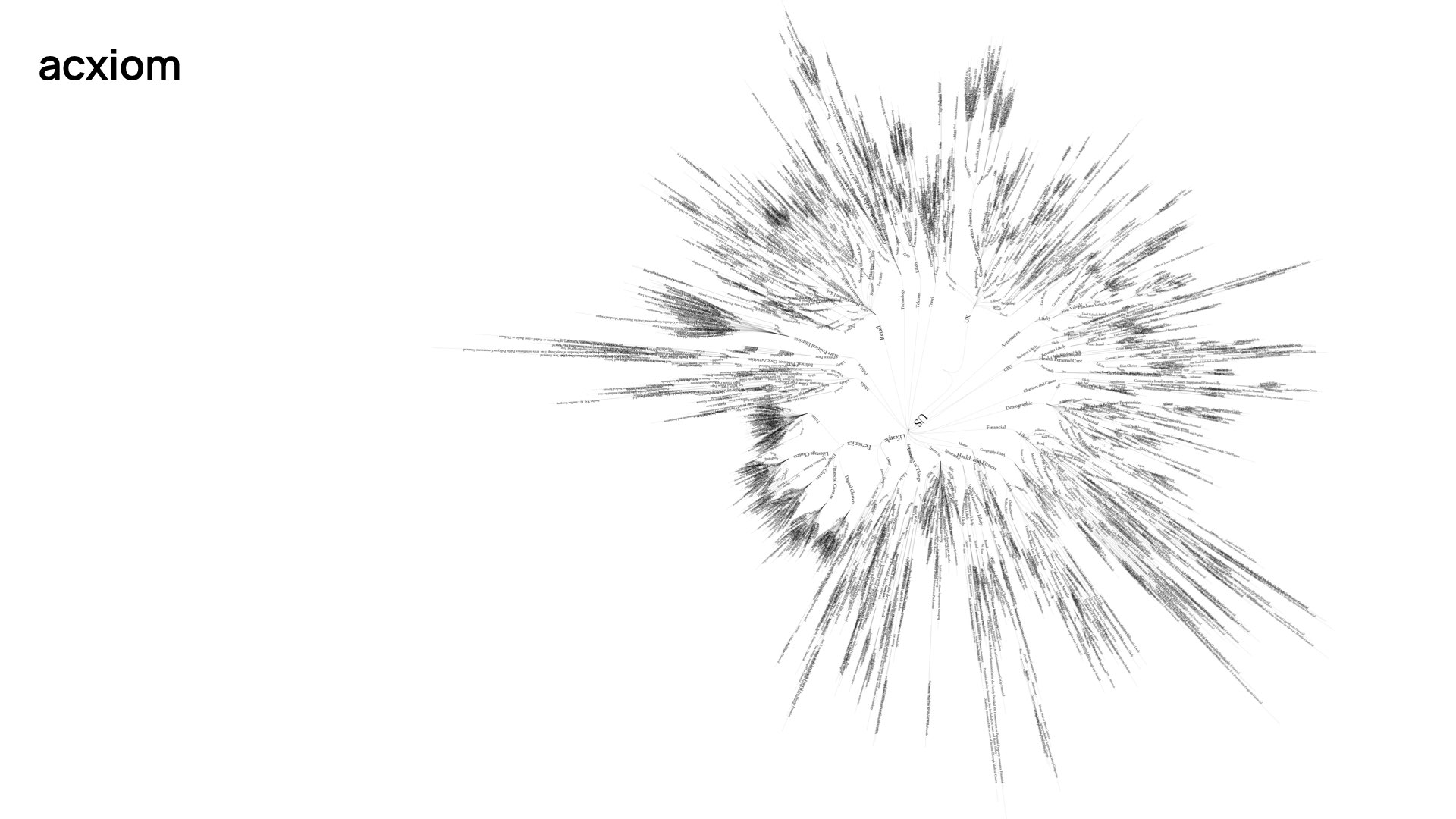

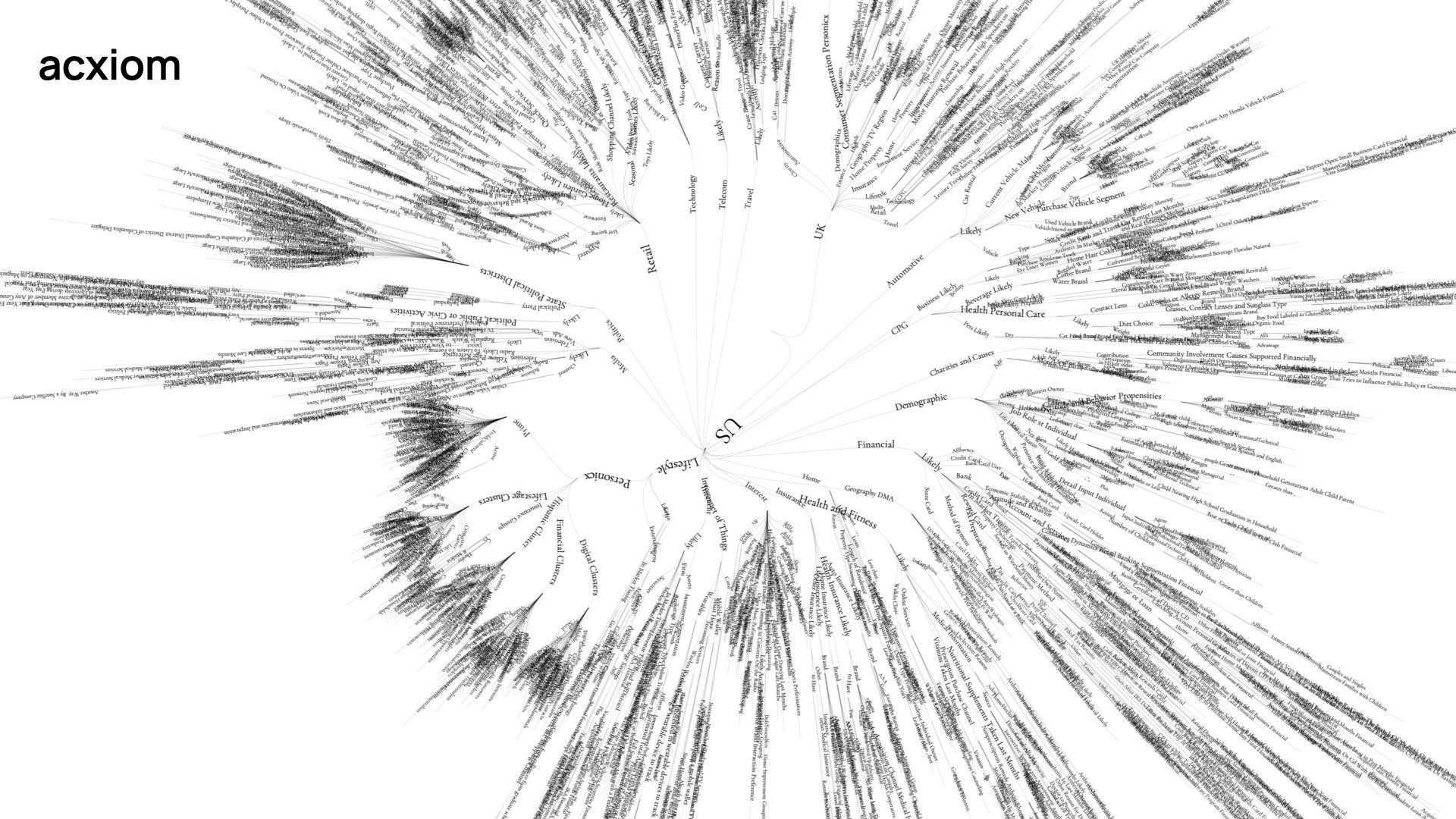

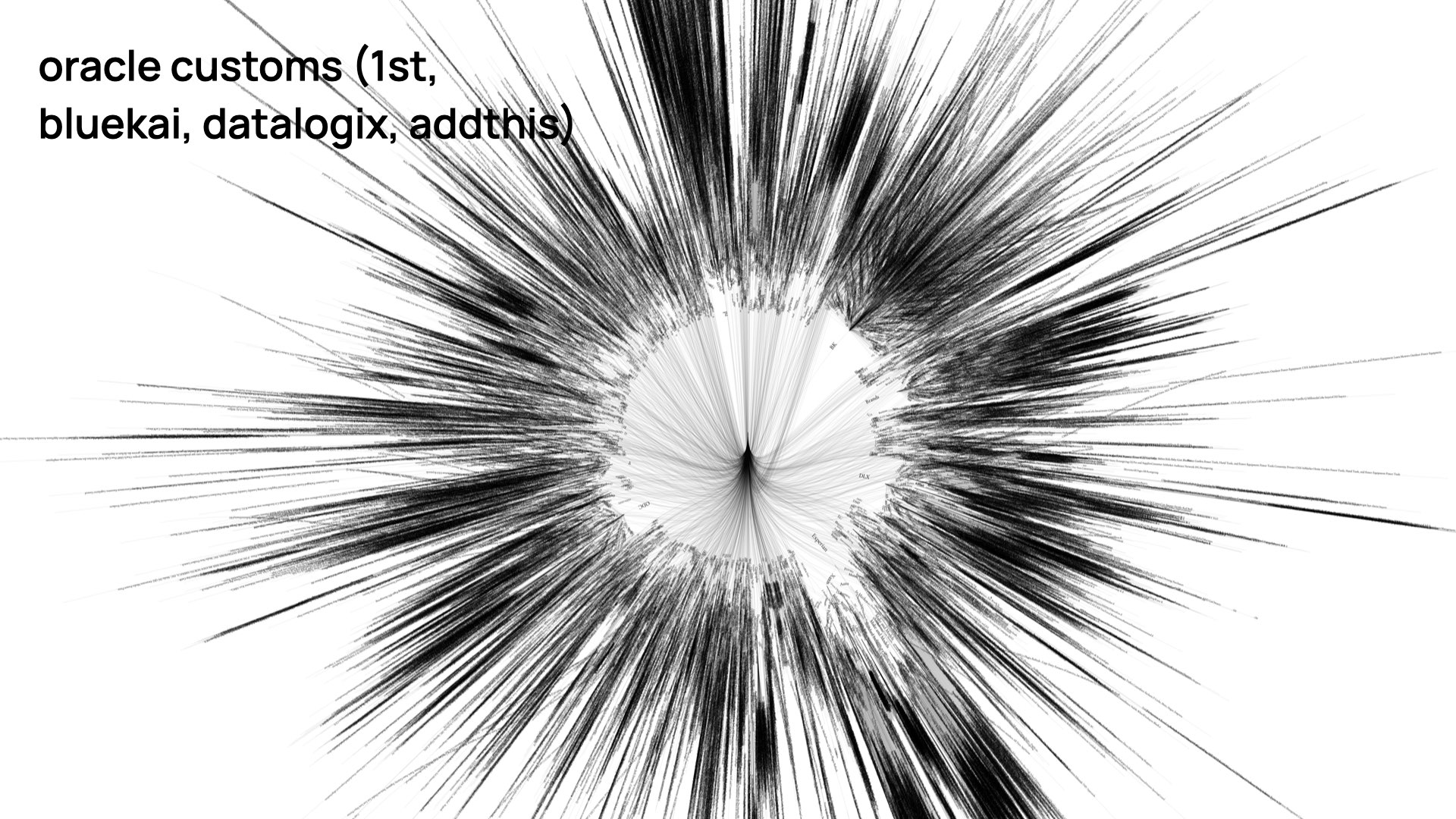

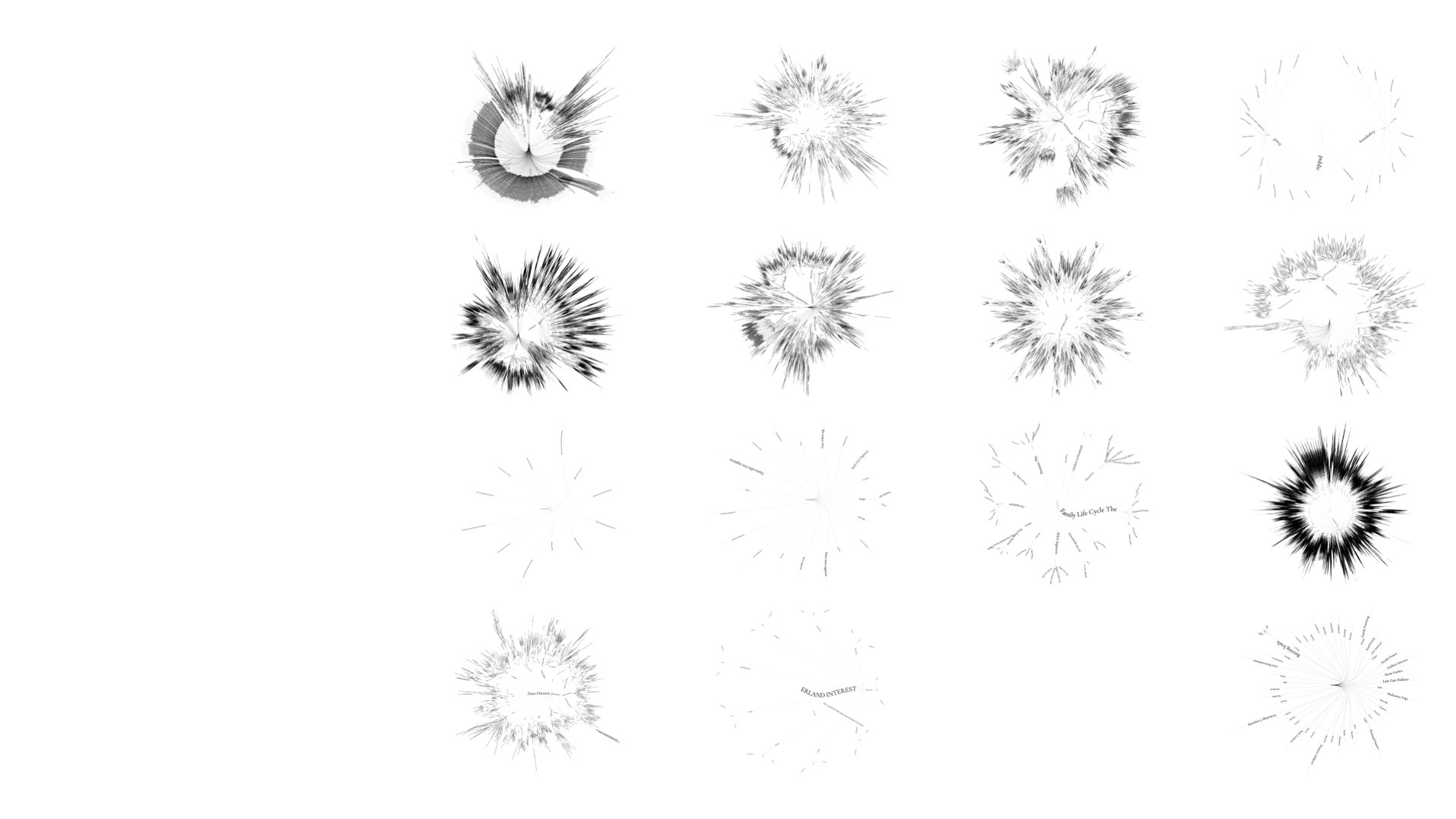

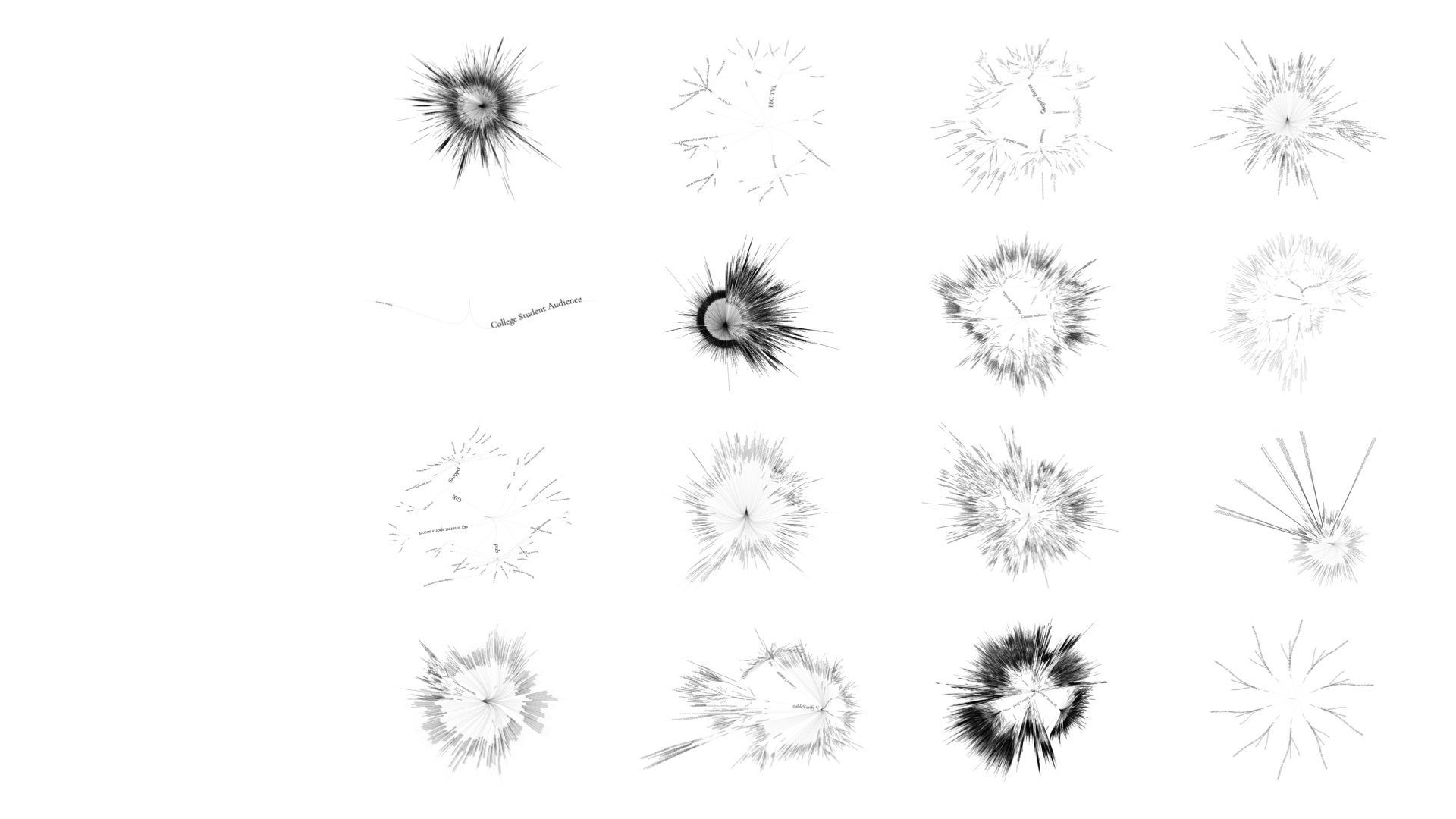

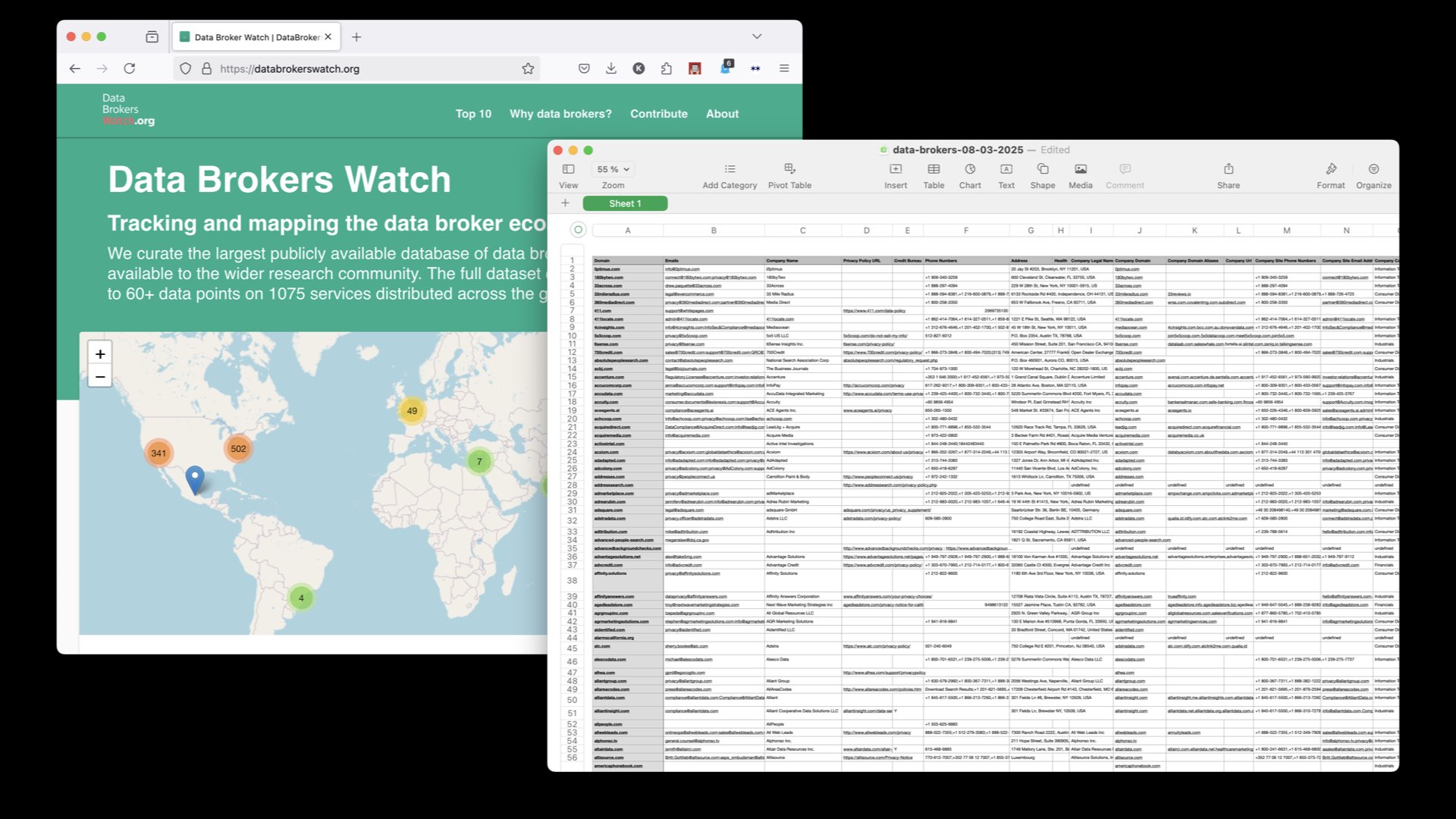

2: Analysieren & Visualisieren der Data-Broker-Dateien

Du kannst eine bereinigte und reduzierte Datei hier herunterladen

Die Daten stammen von Data Brokers Watch

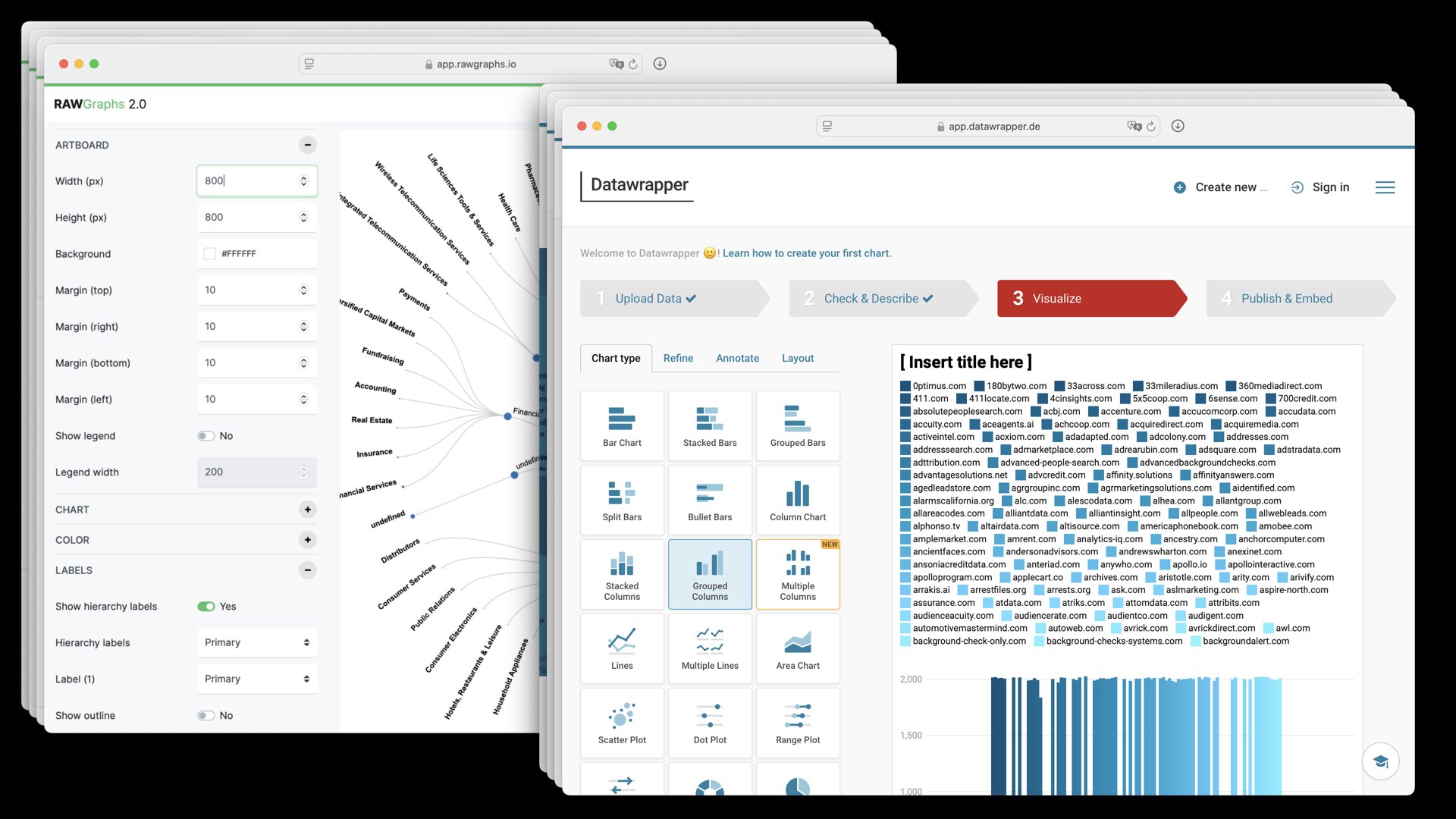

Verwenden Sie eines oder mehrere der folgenden Tools, um Ihre Ergebnisse zu analysieren oder zu visualisieren:

- Raw Graphs - Erstellen Sie einfach komplexe Diagramme

- Data Wrapper - Wird im Journalismus für visuelles Storytelling verwendet

- Google Sheets - Zum Sortieren, Filtern und für einfache Diagramme

- Andere Optionen: Python (Pandas), Gephi (Netzwerkvisualisierung), Voyant Tools (Textanalyse), Illustrator, InDesign oder jede andere Software, mit der ihr vertraut seid.

Bereiten Sie eine Ausgabe für die nächste Woche vor:

- Eine oder mehrere Visualisierungen die du der Gruppe vorstellen kannst.

3: Archäologische Studien im Datenmüll

Fragen zur Begleitung des Vortrags „Archäologische Studien im Datenmüll“

- Welche Informationen über die Nutzer:innen konnte Amazon aus den Daten ableiten – auch ohne, dass diese sie bewusst preisgegeben haben?

→ Achte darauf, wie Muster entstehen und welche Rückschlüsse Amazon (oder jede andere Plattform) daraus ziehen kann. - Wie verändert sich der Blick auf die eigene digitale Identität, wenn man seine Datenspuren als „archäologisches Material“ betrachtet?

→ Was zeigt sich über dich – und was wird unsichtbar? Was ist absurd, was beängstigend, was banal? - Welche Strategien oder Techniken werden im Vortrag genannt, um an die eigenen Daten zu kommen – und wie könnte man sie gestalterisch weiterdenken?

→ Notiere dir praktische Tipps, aber überlege auch: Wie könnte man aus dieser Recherche ein eigenes Projekt machen?

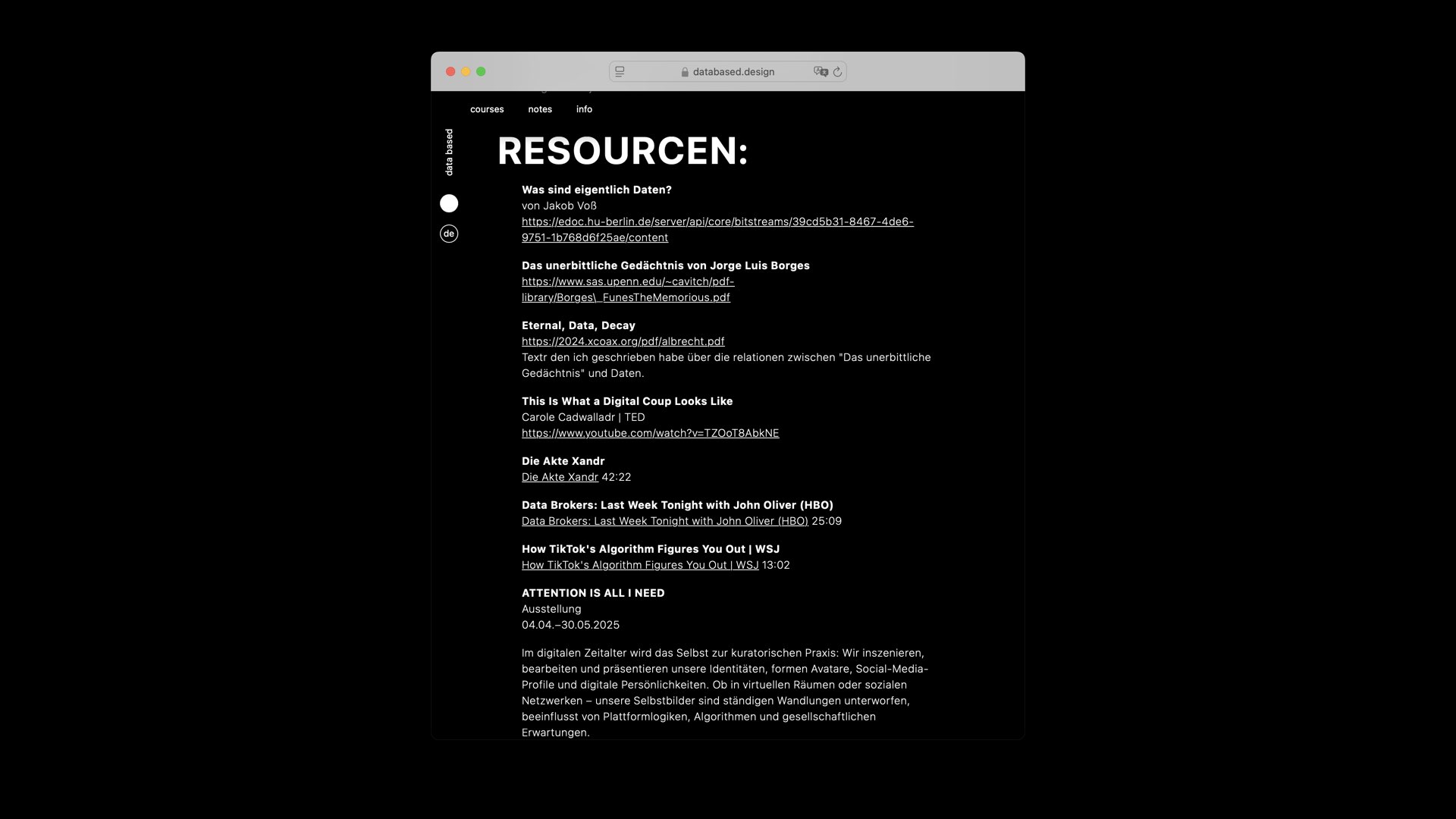

Resourcen:

Was sind eigentlich Daten?

von Jakob Voß

https://edoc.hu-berlin.de/server/api/core/bitstreams/39cd5b31-8467-4de6-9751-1b768d6f25ae/content

Das unerbittliche Gedächtnis von Jorge Luis Borges

https://www.sas.upenn.edu/~cavitch/pdf-library/Borges\_FunesTheMemorious.pdf

Eternal, Data, Decay

https://2024.xcoax.org/pdf/albrecht.pdf

Textr den ich geschrieben habe über die relationen zwischen "Das unerbittliche Gedächtnis" und Daten.

This Is What a Digital Coup Looks Like

Carole Cadwalladr | TED

https://www.youtube.com/watch?v=TZOoT8AbkNE

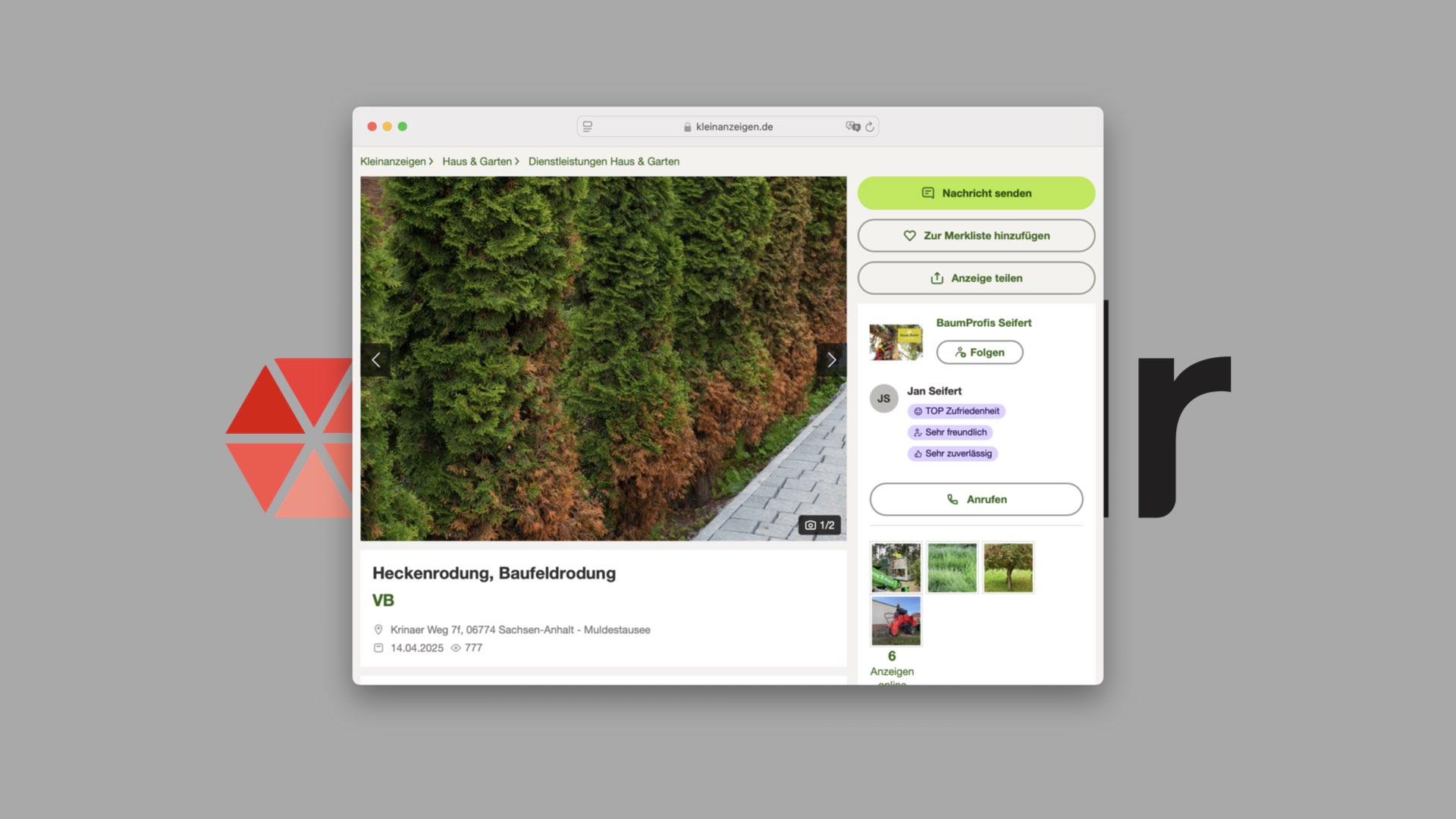

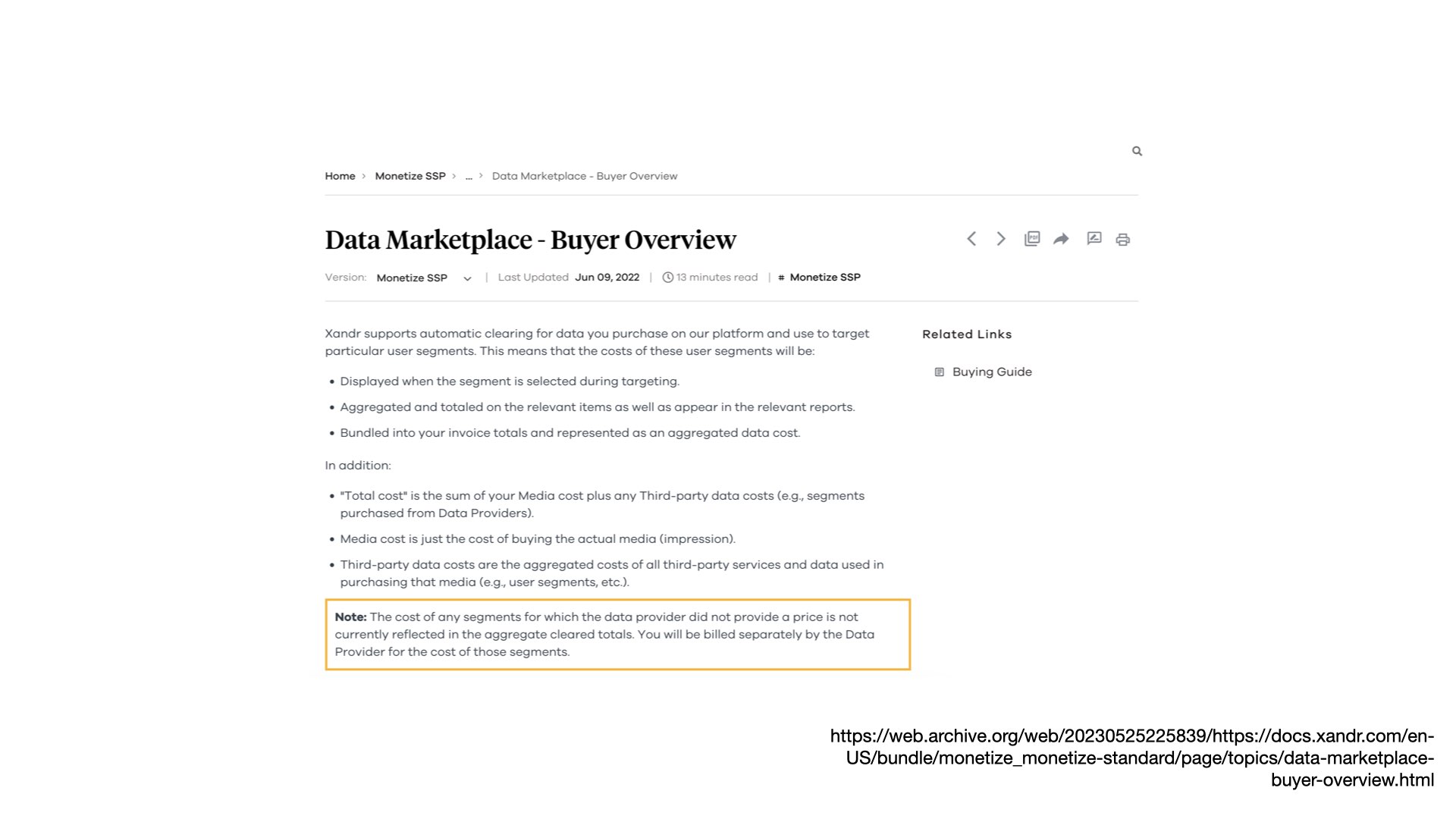

Die Akte Xandr

Die Akte Xandr 42:22

Data Brokers: Last Week Tonight with John Oliver (HBO)

Data Brokers: Last Week Tonight with John Oliver (HBO) 25:09

How TikTok's Algorithm Figures You Out | WSJ

How TikTok's Algorithm Figures You Out | WSJ 13:02

ATTENTION IS ALL I NEED

Ausstellung

04.04.–30.05.2025

Im digitalen Zeitalter wird das Selbst zur kuratorischen Praxis: Wir inszenieren, bearbeiten und präsentieren unsere Identitäten, formen Avatare, Social-Media-Profile und digitale Persönlichkeiten. Ob in virtuellen Räumen oder sozialen Netzwerken – unsere Selbstbilder sind ständigen Wandlungen unterworfen, beeinflusst von Plattformlogiken, Algorithmen und gesellschaftlichen Erwartungen.

https://hek.ch/programm/ausstellungen/attention-is-all-i-need/

https://virtual.hek.ch/